MangoDB มีช่องโหว่ RCE ร้ายแรง เตือนผู้ดูแลระบบรีบแพตช์ด่วน ก่อนโดนเจาะฐานข้อมูล

MongoDB ออกประกาศเตือนผู้ดูแลระบบถึงช่องโหว่ความรุนแรงสูงที่อาจเปิดทางให้แฮกเกอร์รันโค้ดจากระยะไกลและเข้าควบคุมเซิร์ฟเวอร์ได้

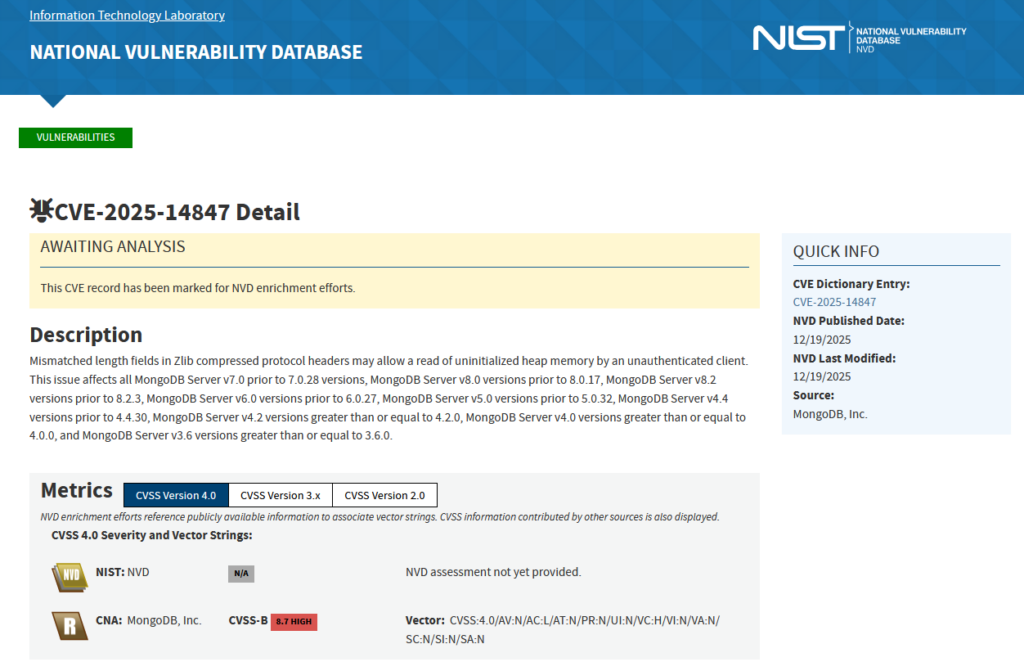

ช่องโหว่ CVE-2025-14847

ช่องโหว่ที่ถูกติดตามภายใต้หมายเลข CVE-2025-14847 นี้ถูกจัดอยู่ในระดับ High Severity ซึ่งส่งผลกระทบกับหลายเวอร์ชันของ MongoDB และ MongoDB Server โดยผู้โจมตีไม่จำเป็นต้องยืนยันตัวตนและไม่ต้องมีการโต้ตอบจากผู้ใช้ก็สามารถโจมตีได้ สาเหตุของปัญหานี้มาจากการจัดการพารามิเตอร์ความยาวข้อมูล (length parameter) ที่ไม่เหมาะสม ทำให้ข้อมูลที่ได้รับจากไคลเอนต์อาจทำให้ระบบรันคำสั่งที่เป็นอันตรายได้โดยตรง

ผลกระทบ

ช่องโหว่ครอบคลุมเวอร์ชันของ MongoDB ตั้งแต่ 8.2.0 จนถึง 8.2.3, 8.0.0 ถึง 8.0.16, 7.0.0 ถึง 7.0.26, 6.0.0 ถึง 6.0.26, 5.0.0 ถึง 5.0.31 และ 4.4.0 ถึง 4.4.29 รวมถึงเซิร์ฟเวอร์รุ่นเก่าก่อนหน้านั้นด้วย ความรุนแรงของช่องโหว่ลักษณะนี้คืออาจเปิดทางให้แฮกเกอร์สามารถรันโค้ดของตนเองบนระบบฐานข้อมูลได้เหมือนกับการแทรกแซงระดับระบบปฏิบัติการ ซึ่งอาจทำให้ระบบทั้งหมดตกอยู่ในความเสี่ยงทั้งด้านข้อมูลและการให้บริการ

เพื่อป้องกันการโจมตี ทีมความปลอดภัยของ MongoDB แนะนำให้ผู้ดูแลระบบ อัปเดตไปยังเวอร์ชันที่แก้ไขช่องโหว่แล้ว โดยเร็วที่สุด ซึ่งได้แก่ MongoDB 8.2.3, 8.0.17, 7.0.28, 6.0.27, 5.0.32 และ 4.4.30

นอกจากนี้ หากไม่สามารถอัปเดตได้ทันที ผู้ดูแลระบบยังสามารถบรรเทาความเสี่ยงได้ชั่วคราวโดยการ ปิดการใช้งานการบีบอัดข้อมูล zlib ในการตั้งค่าเริ่มต้นของเซิร์ฟเวอร์ เพื่อทำให้ส่วนที่อาจถูกโจมตีไม่ทำงาน