ช่องโหว่ Fast Pair ใน Android เปิดทางแฮกเกอร์แอบเชื่อมต่อซ้อนอุปกรณ์ Bluetooth แล้วสะกดรอย-แอบฟังเสียงได้

นักวิจัยด้านความปลอดภัยจากมหาวิทยาลัย KU Leuven ในเบลเยียมเปิดเผยช่องโหว่ใหม่ในโปรโตคอล Google Fast Pair ซึ่งเป็นคุณสมบัติที่ออกแบบมาเพื่อให้การเชื่อมต่อหูฟังบลูทูธ ลำโพง และอุปกรณ์เสียงกับสมาร์ทโฟน Android ทำได้ง่ายเพียงแตะครั้งเดียว

แต่ความสะดวกนี้กลับกลายเป็นช่องทางให้แฮกเกอร์สามารถ แอบเชื่อมต่อกับอุปกรณ์ของเหยื่อโดยไม่ต้องขออนุญาต ซึ่งครอบคลุมอุปกรณ์เสียงไร้สายหลายร้อยล้านชิ้นทั่วโลก ภายใต้ชื่อของช่องโหว่ชุดนี้ว่า WhisperPair โดยรหัสช่องโหว่ถูกติดตามภายใต้ CVE-2025-36911 จากการตรวจสอบพบว่าอุปกรณ์หลายรุ่นไม่บังคับให้ตรวจสอบว่าอุปกรณ์อยู่ใน “โหมดจับคู่” ก่อนยอมรับการเชื่อมต่อใหม่ ส่งผลให้แฮกเกอร์ภายในระยะ Bluetooth สามารถจับคู่กับอุปกรณ์ได้แม้ผู้ใช้กำลังใช้อยู่ก็ตาม

ในทางปฏิบัติ แฮกเกอร์ที่อยู่ใกล้เหยื่อเพียงไม่กี่เมตรสามารถใช้คอมพิวเตอร์หรือโทรศัพท์เพื่อบังคับให้หูฟัง ลำโพง หรือหูฟังไร้สายเชื่อมต่อกับอุปกรณ์ของตนและ ได้สิทธิเหมือนเป็นเจ้าของ ซึ่งอนุญาตให้แฮกเกอร์ควบคุมการเล่นเสียง ปรับระดับเสียง หรือแม้แต่ ใช้ไมโครโฟนเพื่อแอบฟังบทสนทนา ของผู้ใช้โดยไม่รู้ตัว

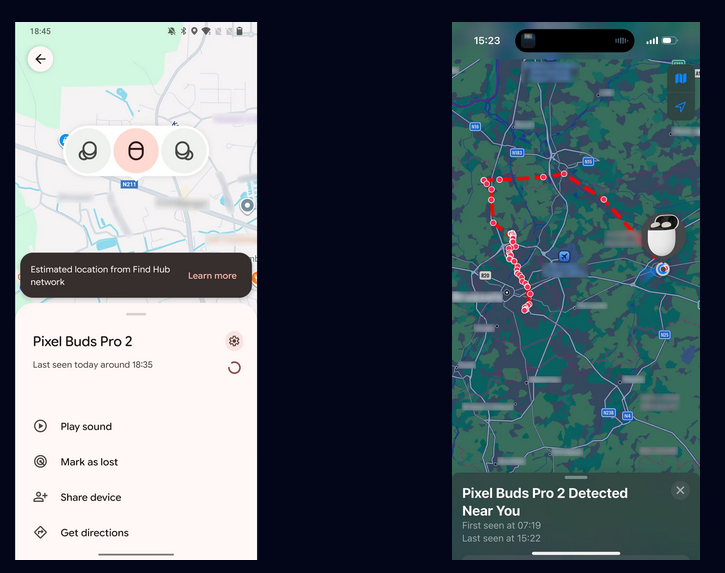

นอกจากนี้ หากอุปกรณ์รองรับเครือข่ายค้นหาอุปกรณ์ (Find Hub) ผู้โจมตีก็ยังสามารถ ติดตามตำแหน่งผู้ใช้ผ่านอุปกรณ์ที่ถูกแฮกได้อีกด้วย ซึ่งเป็นความเสี่ยงด้านความเป็นส่วนตัวและความปลอดภัยที่สำคัญอย่างยิ่ง

อุปกรณ์ที่ได้รับผลกระทบและแนวทางป้องกัน

ช่องโหว่ Fast Pair นี้ไม่ได้จำกัดอยู่แค่แบรนด์ใดแบรนด์หนึ่ง อุปกรณ์จากผู้ผลิตใหญ่หลายรายรวมทั้ง Sony, Jabra, JBL, Xiaomi, Nothing, OnePlus, Soundcore, Logitech, Marshall และแม้แต่ Google เอง ก็มีอุปกรณ์จำนวนมากที่ได้รับผลกระทบ เพราะหลายรุ่นไม่ตรวจสอบสถานะการจับคู่อย่างถูกต้องก่อนยอมรับการเชื่อมต่อใหม่ ซึ่งเป็นเทคนิคพื้นฐานที่โปรโตคอลควรบังคับใช้ แต่กลับถูกละเลยในหลายผลิตภัณฑ์ที่ผ่านการทดสอบและรับรองแล้ว

แม้ว่าผู้ผลิตอุปกรณ์และ Google จะเริ่มปล่อย เฟิร์มแวร์อัปเดตเพื่อแก้ไข ปัญหานี้และมีจุดตรวจสอบว่ารุ่นใดบ้างที่ได้รับแพตช์แล้วผ่านเว็บไซต์หรือแอปของผู้ผลิต แต่การอัปเดตเหล่านี้ยังคงไม่ครอบคลุมทุกอุปกรณ์ และผู้ใช้หลายคนอาจไม่รู้ว่าต้องอัปเดตอุปกรณ์เสียงไร้สายของตนด้วยซอฟต์แวร์จากผู้ผลิตเอง เช่น ผ่านแอปคู่มือที่มาพร้อมอุปกรณ์ การปิดการใช้งาน Fast Pair จากเมนูสมาร์ทโฟนจึง ไม่ได้ช่วยลดความเสี่ยง เพราะช่องโหว่อยู่ที่ตัวอุปกรณ์เอง ไม่ใช่ที่โทรศัพท์