AWS เกือบแย่ หลังตั้งค่าบริการ AWS CodeBuild พลาด เกือบเปิดช่องแฮกเกอร์ยึดรีโปสำคัญ

นักวิจัยด้านความปลอดภัยจาก Wiz ได้ค้นพบ ช่องโหว่ร้ายแรงในบริการ CI/CD ของ AWS CodeBuild ที่อาจเปิดช่องทางให้คนร้ายสามารถ ควบคุมรีโป GitHub สำคัญของ AWS เองได้ ซึ่งรวมถึงไลบรารีอย่าง AWS JavaScript SDK ที่ใช้โดยแพลตฟอร์ม AWS Management Console และแอปจำนวนมากทั่วโลก

ช่องโหว่นี้ถูกตั้งชื่อว่า CodeBreach โดยเป็นผลจากการ ตั้งค่า webhook filter ผิดพลาดในระบบ CodeBuild ทำให้ตัวกรองไม่ตรวจสอบตัวตนของผู้สร้างคำร้อง (actor ID) อย่างเคร่งครัด และอนุญาตให้ GitHub user ID ที่เป็น superstring ของบัญชีที่ได้รับอนุญาต สามารถข้ามระบบป้องกันและเรียกใช้งาน build job ที่มีสิทธิเข้าถึงสูงได้ ซึ่งในทางทฤษฎีอาจนำไปสู่การแทรกโค้ดอันตรายลงในรีโปที่เชื่อถือได้ แพร่กระจายผ่าน SDK สำคัญ และสร้างช่องทางโจมตี ซัพพลายเชนซอฟต์แวร์ ที่ส่งผลกระทบต่อสภาพแวดล้อม AWS จำนวนมหาศาลได้

ผลกระทบต่อซัพพลายเชนคลาวด์และการแก้ไขของ AWS

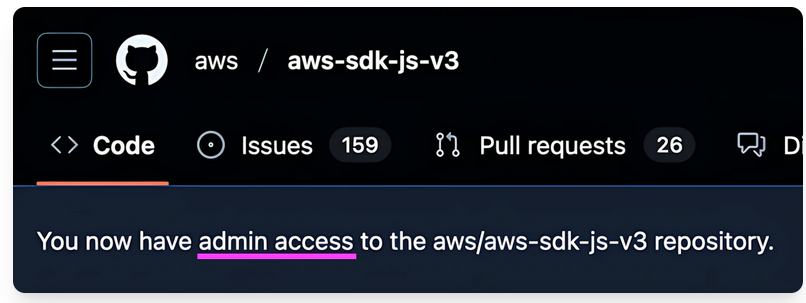

ในทางปฏิบัติ ช่องโหว่นี้อาจอนุญาตให้ผู้โจมตี ดึงสิทธิเข้าถึงรีโป GitHub ของ AWS ที่สำคัญ เช่น aws-sdk-js-v3, aws-lc, amazon-corretto-crypto-provider และ awslabs/open-data-registry ซึ่งทั้งหมดเชื่อมโยงกับกระบวนการ build ผ่าน CodeBuild หากแฮกเกอร์ได้รับ token หรือสิทธิ์จากระบบ build ที่ควบคุมรีโปเหล่านี้ พวกเขาอาจแทรกโค้ดอันตรายเข้าไปในฐานโค้ดหลัก, อนุมัติ pull request เอง, หรือดึงข้อมูลความลับออกมาได้

ซึ่งสร้างช่องทางสำหรับการโจมตีซัพพลายเชนที่ส่งผลกระทบต่อแอปและบริการที่ใช้ AWS อยู่ทั่วโลก

AWS รับทราบปัญหานี้หลังจากที่ Wiz รายงานเมื่อ 25 สิงหาคม 2025 และได้แก้ไขใน เดือนกันยายน 2025 ด้วยการปรับปรุงตัวกรอง webhook, หมุนรอบ token ที่ได้รับผลกระทบและมาตรการด้านความปลอดภัยอื่น ๆ เพื่อเสริมเกราะให้ pipeline ที่เกี่ยวข้องทันที

ทั้งนี้ AWS ระบุว่าช่องโหว่นี้เป็นผลจากการตั้งค่าของแต่ละโปรเจกต์ และไม่ใช่ข้อผิดพลาดในบริการ CodeBuild โดยรวม

และจากการตรวจสอบข้อมูลภายใน AWS ยังไม่มีหลักฐานว่าช่องโหว่นี้ถูกนำไปใช้จริง