9 ช่องโหว่ใหม่! ใน Zoom เสี่ยงถูกแฮกแย่งสิทธิ์-ติดตั้งมัลแวร์

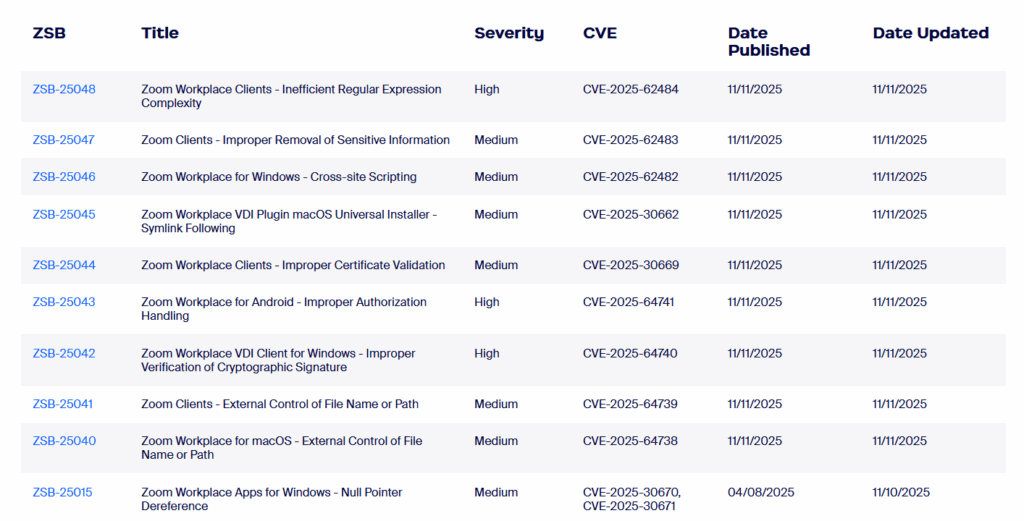

Zoom เปิดเผยช่องโหว่ด้านความปลอดภัยรุนแรง 9 จุด ที่ส่งผลกระทบต่อผู้ใช้งาน Zoom Workplace บน Windows, Android และ macOS โดยช่องโหว่เหล่านี้อาจทำให้แฮกเกอร์สามารถแย่งสิทธิ์การใช้งาน ติดตั้งมัลแวร์ หรือเข้าถึงข้อมูลสำคัญได้ ผู้ใช้งานควรอัปเดตเป็นเวอร์ชันล่าสุดทันที

ช่องโหว่ระดับ High ที่ต้องระวัง

ช่องโหว่ที่อันตรายที่สุดคือ CVE-2025-64740 ใน Zoom Workplace VDI Client สำหรับ Windows ซึ่งเกิดจากการตรวจสอบลายเซ็นดิจิทัลที่ไม่เหมาะสม ช่องโหว่นี้อาจทำให้แฮกเกอร์สามารถปลอมแปลงไฟล์อัปเดตหรือแทรกมัลแวร์เข้าไปในกระบวนการติดตั้งได้ โดยระบบจะยอมรับไฟล์ที่ถูกดัดแปลงเหมือนเป็นไฟล์ที่ถูกต้อง ซึ่งเคยมีประวัติการโจมตีในลักษณะนี้มาก่อน

อีกหนึ่งช่องโหว่ร้ายแรงคือ CVE-2025-64741 ใน Zoom Workplace สำหรับ Android ที่มีปัญหาการตรวจสอบสิทธิ์ไม่เพียงพอ แฮกเกอร์สามารถใช้ช่องโหว่นี้เพื่อข้ามการควบคุมการเข้าถึง เข้าร่วมประชุมโดยไม่ได้รับอนุญาต หรือเข้าถึงข้อมูลสำคัญในเซสชันการประชุมได้ ซึ่งส่งผลกระทบต่อ Android เวอร์ชันก่อนการแพตช์ล่าสุด

ช่องโหว่ระดับ Medium ที่พบ

Zoom ยังพบช่องโหว่ระดับกลางอีก 7 จุด รวมถึง CVE-2025-62482 ที่เป็นช่องโหว่ Cross-site Scripting (XSS) ใน Zoom Workplace สำหรับ Windows และ CVE-2025-62484 ที่เป็นปัญหา Regular Expression ที่ไม่มีประสิทธิภาพซึ่งส่งผลกระทบต่อหลายแพลตฟอร์ม

ช่องโหว่ CVE-2025-64739 และ CVE-2025-64738 เป็นช่องโหว่ประเภท Path Traversal ที่พบใน Zoom Clients และ Zoom Workplace สำหรับ macOS ตามลำดับ แฮกเกอร์สามารถใช้ช่องโหว่นี้เพื่อควบคุมชื่อไฟล์หรือเส้นทางไฟล์ จนสามารถเปลี่ยนเส้นทางการทำงานของไฟล์ไปยังตำแหน่งที่ไม่ได้ตั้งใจ ทำให้เสี่ยงต่อการรั่วไหลของข้อมูลหรือการรันโค้ดที่เป็นอันตราย

ช่องโหว่อื่นๆ ที่ได้รับการแก้ไข

CVE-2025-30670 และ CVE-2025-30671 เป็นช่องโหว่ Null Pointer Dereference ใน Zoom Workplace Apps สำหรับ Windows ซึ่งอาจทำให้แอปพลิเคชันค้าง หรือเกิดภาวะ Denial-of-Service ได้ แม้ว่าจะไม่สามารถใช้รันโค้ดโดยตรง แต่ก็อาจส่งผลกระทบต่อการดำเนินงานขององค์กร

ช่องโหว่อื่นๆ ได้แก่ CVE-2025-62483 ที่เกี่ยวข้องกับการลบข้อมูลสำคัญที่ไม่เหมาะสม CVE-2025-30662 ที่เป็นปัญหา Symlink Following ใน VDI Plugin สำหรับ macOS และ CVE-2025-30669 ที่เกี่ยวข้องกับการตรวจสอบใบรับรองที่ไม่เหมาะสม

คำแนะนำป้องกัน

Zoom แนะนำให้ผู้ใช้งานอัปเดตเป็นเวอร์ชันล่าสุดทันทีสำหรับทุกแพลตฟอร์ม รวมถึง Windows, Android, macOS และ VDI clients เพื่อป้องกันความเสี่ยงเหล่านี้ องค์กรควรให้ความสำคัญกับการจัดการการแพตช์อย่างเร่งด่วน เปิดใช้งาน Multi-factor Authentication และตรวจสอบพฤติกรรมที่ผิดปกติของแอปพลิเคชันอย่างสม่ำเสมอ

ผู้เชี่ยวชาญด้านความปลอดภัยเตือนว่าช่องโหว่เหล่านี้อาจถูกใช้ร่วมกันเพื่อสร้างผลกระทบที่รุนแรงขึ้น เช่น การยกระดับสิทธิ์ในสภาพแวดล้อมองค์กร การอัปเดตอย่างทันท่วงทียังคงเป็นแนวป้องกันแนวหน้าสำคัญต่อภัยคุกคามที่เพิ่มมากขึ้นในแพลตฟอร์มการสื่อสารออนไลน์