Samsung ปล่อยสปายแวร์เจาะสมาร์ตโฟน Galaxy ด้วยช่องโหว่ Zero-Day นานเกือบปี

ทีมนักวิจัยความปลอดภัยจาก Palo Alto Networks Unit 42 เปิดเผยเมื่อวันศุกร์ที่ผ่านมาถึงแคมเปญสปายแวร์บน Android ที่แสนซับซ้อนชื่อ “Landfall” ซึ่งแอบใช้ประโยชน์จากช่องโหว่ Zero-Day ในมือถือ Samsung Galaxy เป็นเวลาเกือบหนึ่งปี โดยมุ่งเป้าโจมตีบุคคลเฉพาะเจาะจงในภูมิภาคตะวันออกกลางผ่านไฟล์ภาพที่ส่งทางแอปส่งข้อความ

ช่องโหว่ร้ายแรงที่ Samsung แพตช์ช้า

ช่องโหว่นี้ได้รับการติดตาม CVE-2025-21042 ซึ่งเป็นปัญหาการเขียนข้อมูลเกินขอบเขต (out-of-bounds write) ในไลบรารีประมวลผลภาพของ Samsung คะแนนความรุนแรง CVSS อยู่ที่ 8.8 จากคะแนนเต็ม 10 Samsung ออกแพตช์แก้ไขในเดือนเมษายน 2025 แต่การโจมตีเริ่มต้นตั้งแต่เดือนกรกฎาคม 2024 และดำเนินการอยู่หลายเดือนก่อนที่จะถูกปิดช่องโหว่

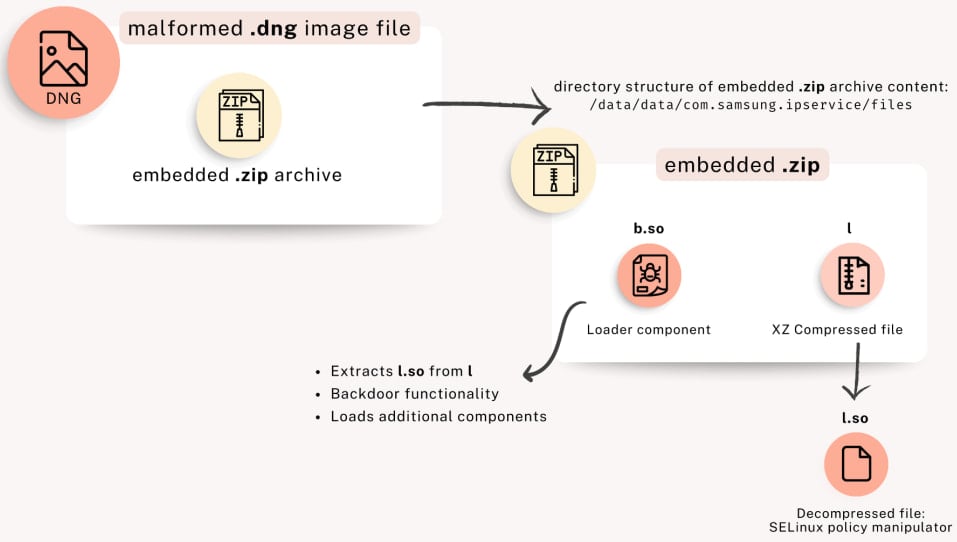

ช่องโหว่ส่งผลกระทบต่อ Android เวอร์ชัน 13 ถึง 15 และพบในรุ่น Galaxy S22, S23, S24 และรุ่น Z Fold/Flip โดยผู้โจมตีซ่อนมัลแวร์ไว้ในไฟล์ภาพ DNG (Digital Negative) ที่ปลอมตัวเป็นภาพ JPEG ส่งผ่าน WhatsApp ซึ่งนักวิจัยเชื่อว่าเป็นการโจมตีแบบ Zero-Click ที่ไม่ต้องให้เหยื่อกระทำการใดๆ เลย

การโจมตีแบบแม่นยำสูง

Itay Cohen นักวิจัยอาวุโสจาก Unit 42 กล่าวว่านี่เป็น “การโจมตีแบบแม่นยำ” ที่มุ่งเป้าไปยังบุคคลเฉพาะ ไม่ใช่มัลแวร์ที่กระจายไปในวงกว้าง ซึ่งบ่งชี้ว่าการโจมตีมีแรงจูงใจด้านการสอดแนม ตัวอย่างมัลแวร์ที่อัปโหลดไปยัง VirusTotal เผยให้เห็นว่าเป้าหมายอยู่ในอิรัก อิหร่าน ตุรกี และโมร็อกโก ทีมความปลอดภัยไซเบอร์แห่งชาติของตุรกี (USOM) ยืนยันพบ IP address ที่เชื่อมต่อกับมัลแวร์นี้เป็นที่เป็นอันตราย

เมื่อติดตั้งสำเร็จ Landfall สามารถเฝ้าระวังอุปกรณ์ได้อย่างครอบคลุม ทั้งบันทึกเสียงผ่านไมโครโฟน ติดตามตำแหน่งที่ตั้ง เข้าถึงรูปภาพ ข้อความ รายชื่อติดต่อ และประวัติการโทร นอกจากนี้ยังมีความสามารถหลบหลีกการตรวจจับขั้นสูง รวมถึงการตรวจสอบเครื่องมือดีบั๊กและจัดการกับนโยบายความปลอดภัย SELinux ของ Android

เชื่อมโยงกับกลุ่ม Stealth Falcon

Unit 42 พบความคล้ายคลึงระหว่างโครงสร้างพื้นฐานและรูปแบบการลงทะเบียนโดเมนของ Landfall กับที่ใช้โดยกลุ่ม Stealth Falcon ซึ่งเป็นกลุ่มเฝ้าระวังที่มีความสัมพันธ์กับรัฐบาลสหรัฐอาหรับเอมิเรตส์ และมีประวัติโจมตีนักข่าวและนักกิจกรรมตั้งแต่ปี 2012 อย่างไรก็ตาม นักวิจัยระบุว่าหลักฐานยังไม่เพียงพอที่จะระบุผู้โจมตีได้อย่างชัดเจน

แคมเปญนี้มีลักษณะคล้ายกับการโจมตี Apple ที่เปิดเผยในเดือนสิงหาคม 2025 ซึ่งใช้ช่องโหว่ CVE-2025-43300 ร่วมกับช่องโหว่ WhatsApp CVE-2025-55177 โจมตีบุคคลน้อยกว่า 200 คน ทั้งสองแคมเปญต่างใช้ช่องโหว่การประมวลผลภาพ DNG ซึ่งนักวิจัยมองว่าเป็นรูปแบบที่กว้างขึ้นของการโจมตีด้วยสปายแวร์บนมือถือที่ซับซ้อน

Samsung ไม่ได้ตอบกลับคำขอให้แสดงความคิดเห็นเกี่ยวกับขอบเขตของการละเมิดนี้ แม้ว่าช่องโหว่จะถูกรายงานแบบส่วนตัวไปยัง Samsung ในเดือนกันยายน 2024 แต่บริษัทไม่ได้ปล่อยแพตช์จนถึงเดือนเมษายน 2025 ส่วนเครื่องในซีรีส์ Galaxy S25 ล่าสุดที่เปิดตัวในเดือนกุมภาพันธ์ 2025 ไม่ได้รับผลกระทบจากช่องโหว่นี้แต่อย่างใด