3 แก๊งแรนซัมแวร์ดังผนึกกำลัง ยกระดับการโจมตีรุนแรงและอันตรายขึ้น

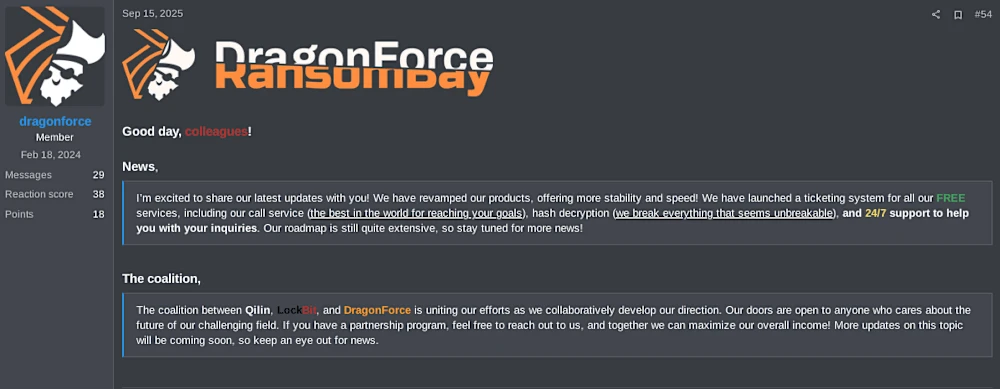

สัญญาณการโจมตีด้วยแรนซัมแวร์ต่อไปจากนี้จะรุนแรงมากขึ้น เมื่อกลุ่มแรนซัมแวร์ชื่อดังสามแห่ง ได้แก่ LockBit, Qilin และ DragonForce ประกาศผนึกกำลังจัดตั้งพันธมิตรทางยุทธศาสตร์ การร่วมมือครั้งนี้มีเป้าหมายเพื่อเสริมศักยภาพในการโจมตีและขยายขอบเขตภัยคุกคามให้กว้างขึ้น โดยทั้งสามกลุ่มจะแลกเปลี่ยนเทคนิค โครงสร้างพื้นฐาน และทรัพยากรร่วมกันเพื่อเพิ่มกำลังรุกทางไซเบอร์

การฟื้นตัวของ LockBit และความสำคัญของพันธมิตร

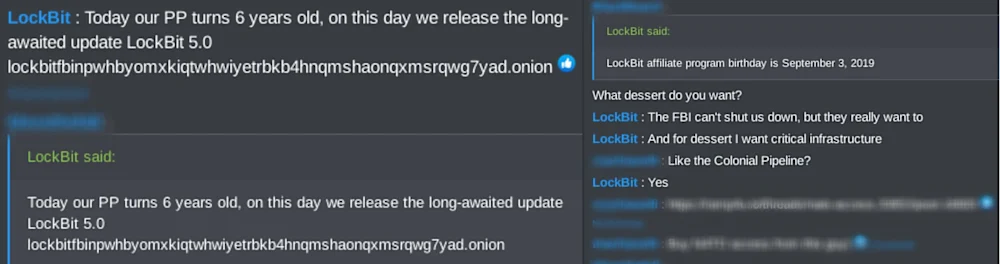

ผู้เชี่ยวชาญจาก ReliaQuest ระบุว่าการร่วมมือครั้งนี้เกิดขึ้นหลังจากการฟื้นตัวของ LockBit ซึ่งเคยประสบปัญหาชื่อเสียงและการสูญเสียพันธมิตรหลังจากถูกเจ้าหน้าที่บังคับใช้กฎหมายยุทธการ Cronos ยึดโครงสร้างพื้นฐานและจับกุมสมาชิกในปี 2024 การสร้างพันธมิตรกับ Qilin และ DragonForce เป็นโอกาสในการฟื้นฟูภาพลักษณ์และดึงดูดผู้ร่วมปฏิบัติการหน้าใหม่กลับเข้าสู่เครือข่าย

.

ศักยภาพและความสามารถเฉพาะตัวของแต่ละกลุ่ม

แต่ละกลุ่มมีจุดเด่นเฉพาะตัว Qilin เป็นกลุ่มที่มีการโจมตีมากที่สุดในช่วงไตรมาส 3 ของปี 2025 โดยระบุว่ามีผลการโจมตีมากกว่า 200 แห่งในช่วงดังกล่าว LockBit 5.0 รุ่นล่าสุดรองรับการโจมตีบนระบบ Windows, Linux และ ESXi ซึ่งเปิดตัวครั้งแรกเมื่อเดือนกันยายน 2025 ในขณะที่ DragonForce แม้จะถูกกล่าวถึงน้อยกว่า แต่การเข้าร่วมพันธมิตรช่วยเสริมเครือข่ายพันธมิตรทางเทคนิคและเส้นทางการโจมตีให้ครอบคลุมมากขึ้น

แนวโน้มการโจมตีแสดงให้เห็นว่าภาคส่วนที่ตกเป็นเหยื่อมากที่สุดคือองค์กรในกลุ่มบริการวิชาชีพ วิทยาศาสตร์ และเทคโนโลยี แต่กลุ่มธุรกิจในด้านการผลิต ก่อสร้าง สาธารณสุข การเงิน การค้าปลีก การศึกษา และอสังหาริมทรัพย์ก็ได้รับผลกระทบไม่น้อย โดยเฉพาะในประเทศที่ไม่ใช่จุดศูนย์กลางดั้งเดิม เช่น ไทย อียิปต์ และโคลอมเบีย ซึ่งถูกมองว่าเป็นเป้าหมายรองที่อาจหลีกเลี่ยงการจับตามองจากหน่วยงานระหว่างประเทศ

แนวโน้มและสถิติการโจมตีทั่วโลก

ข้อมูลจาก ZeroFox พบว่าในไตรมาส 3 ปี 2025 มีเหตุการณ์ Ransomware และ Digital Extortion ทั่วโลกอย่างน้อย 1,429 ครั้ง ลดลงจาก 1,961 ครั้งในไตรมาสแรก โดยกลุ่ม Qilin, Akira, INC Ransom, Play และ SafePay ครองสัดส่วนเกือบครึ่งหนึ่งของการโจมตีทั้งหมด

ผลกระทบต่อภูมิภาคเอเชียและข้อแนะนำเพื่อรับมือ

ด้วยการขยายขอบเขตการโจมตีไปยังภูมิภาคเอเชียและประเทศในเอเชียตะวันออกเฉียงใต้ องค์กรทั้งภาครัฐและเอกชนจำเป็นต้องเตรียมความพร้อมเพื่อลดความเสี่ยงและป้องกันผลกระทบต่อธุรกิจ การติดตั้งระบบตรวจจับและแจ้งเตือนทันทีเมื่อพบกิจกรรมผิดปกติ การสำรองข้อมูลที่แยกจากระบบหลักและทดสอบการกู้คืนเป็นระยะ การอัปเดตแพตช์ความปลอดภัยอย่างสม่ำเสมอ ครอบคลุมระบบ Windows, Linux และ ESXi รวมถึงการฝึกอบรมบุคลากรให้ระมัดระวังอีเมล ไฟล์แนบ และลิงก์ที่น่าสงสัย ล้วนเป็นมาตรการพื้นฐานที่ช่วยลดความเสียหายได้อย่างมีประสิทธิภาพ

การจับตามองความเคลื่อนไหวของ 3 แก๊งค์แรนซัมแวร์นี้ถือเป็นสัญญาณเตือนภัยร้ายแรงสำหรับโลกไซเบอร์ หากองค์กรใดไม่เร่งปรับปรุงมาตรการป้องกัน ความเสี่ยงที่จะตกเป็นเป้าหมายและประสบความเสียหายอาจรุนแรงและขยายวงกว้างขึ้นอย่างรวดเร็วอย่างแน่นอน