Google ก็ไม่รอด โดนแฮกระบบ Saleforce – เมื่อคนคือจุดอ่อน

Google บริษัทเทคโนโลยียักษ์ใหญ่ของโลก ยืนยันว่าในเดือนมิถุนายน 2025 ที่ผ่านมา บริษัทตกเป็นเหยื่อของการโจมตีทางไซเบอร์ผ่านระบบ CRM ยอดนิยมอย่าง Salesforce โดยกลุ่มแฮกเกอร์ที่รู้จักกันในชื่อ UNC6040 หรือที่หลายฝ่ายเชื่อว่าเป็นกลุ่มเดียวกับ ShinyHunters ซึ่งมีประวัติโจมตีองค์กรขนาดใหญ่มาแล้วหลายรายทั่วโลก เหตุการณ์ครั้งนี้แม้ไม่ได้ส่งผลกระทบต่อข้อมูลสำคัญ เช่น รหัสผ่านหรือข้อมูลทางการเงิน แต่ก็ถือเป็นการรุกล้ำที่สะท้อนถึงภัยคุกคามด้านความมั่นคงทางข้อมูลในระดับที่น่ากังวล

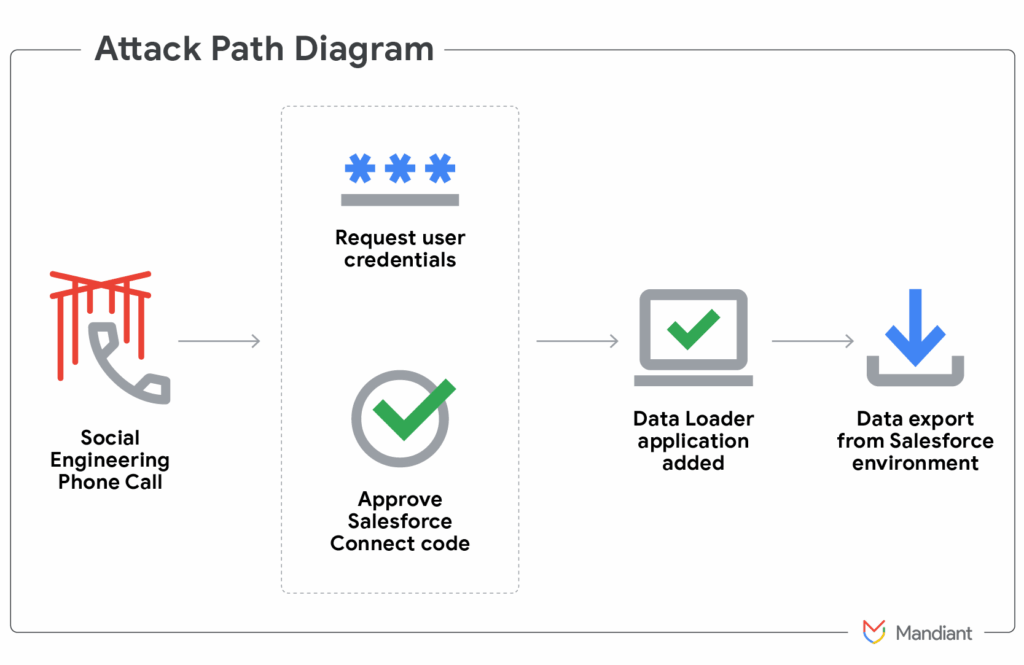

รูปแบบการโจมตีที่ใช้ในครั้งนี้คือเทคนิค social engineering โดยเฉพาะการโทรหลอกลวงในลักษณะที่เรียกว่า vishing ซึ่งเป็นการหลอกล่อให้พนักงานขององค์กรติดตั้งเครื่องมือแก้ไขของ Salesforce Data Loader ที่ถูกดัดแปลงให้มีช่องโหว่ (Saleforce ก็เคยเตือนผู้ใช้ตั้งแต่เดือน มี.ค. 2025) เมื่อแอปพลิเคชันดังกล่าวถูกติดตั้งและให้สิทธิ์เข้าถึง API ระบบจะเปิดช่องให้แฮ็กเกอร์สามารถเข้าถึงข้อมูลในระบบ Salesforce ได้โดยตรง โดยที่ผู้ใช้ไม่ทันระวัง

Google เปิดเผยว่า ข้อมูลที่ถูกเข้าถึงนั้นเป็นข้อมูลลูกค้าธุรกิจระดับกลางและเล็ก ประกอบด้วยชื่อบริษัท ข้อมูลติดต่อ และรายละเอียดอื่นๆ ที่ไม่มีความอ่อนไหวสูง อย่างไรก็ตาม เมื่อข้อมูลเหล่านี้ตกอยู่ในมือผู้ไม่ประสงค์ดี ก็อาจถูกนำไปใช้ต่อยอดในทางที่เป็นอันตราย เช่น การโจมตีแบบฟิชชิง การปลอมตัว หรือการสร้างความเข้าใจผิดให้กับบุคคลภายนอก แม้ว่า Google จะตรวจพบเหตุการณ์และดำเนินการตัดการเชื่อมต่อภายในเวลาอันสั้น พร้อมกับเริ่มกระบวนการสอบสวนและแจ้งเตือนไปยังลูกค้าที่ได้รับผลกระทบโดยทันที แต่เหตุการณ์นี้ก็ไม่อาจปฏิเสธได้ว่าเป็นสัญญาณเตือนที่ชัดเจนสำหรับทุกองค์กร

ความน่ากังวลของการโจมตีในครั้งนี้คือการที่ Google ไม่ใช่เหยื่อรายเดียว กลุ่ม ShinyHunters ยังตกเป็นผู้ต้องสงสัยในคดีแฮกระดับใหญ่ที่เกี่ยวข้องกับองค์กรชื่อดังอีกมากมาย ไม่ว่าจะเป็น Pandora, Chanel, Qantas, Allianz Life, Louis Vuitton (LVMH) และ Adidas ซึ่งทั้งหมดล้วนมีระบบ CRM ที่ใช้ Salesforce เป็นศูนย์กลางการจัดการลูกค้า นอกจากนี้ กลุ่มเดียวกันยังมีประวัติการโจมตีบริษัทเทคโนโลยีอย่าง Snowflake, PowerSchool, AT&T, Oracle Cloud, Wattpad และ MathWay มาก่อนหน้า

อาจเป็นกลุ่มเดียวกับที่เล่นงาน Cisco

กรณีของ Google ยังมีความคล้ายคลึงกับเหตุการณ์โจมตีที่เกิดขึ้นกับ Cisco ก่อนหน้านี้ ซึ่งแฮกเกอร์ใช้เทคนิค vishing ร่วมกับการปลอมเสียงผ่าน AI (AI-generated voice) เพื่อเลียนเสียงผู้บริหารระดับสูงของบริษัท แล้วโทรศัพท์ไปหาพนักงานเพื่อหลอกล่อให้เปิดสิทธิ์เข้าถึงระบบภายใน

ขณะที่ฝั่ง Google ใช้แอป Salesforce Data Loader ที่ถูกดัดแปลงเพื่อเข้าถึงข้อมูลผ่าน API ทางฝั่ง Cisco กลับถูกเจาะผ่านความไว้วางใจที่มีต่อเสียงของ “หัวหน้า” ที่ถูกปลอมขึ้นมาอย่างแนบเนียน เหตุการณ์ทั้งสองสะท้อนให้เห็นว่าแฮกเกอร์ในยุคนี้ไม่ได้พึ่งพาเพียงช่องโหว่ทางเทคนิค แต่กลับใช้การ “ล่อลวงด้วยเสียงและคำพูด” ที่เสมือนจริงจนพนักงานยากจะปฏิเสธ การใช้ Deepfake Voice หรือเทคโนโลยีสร้างเสียงปลอมด้วย AI กำลังกลายเป็นเครื่องมือโจมตีหลักในยุคที่มนุษย์คือเป้าหมาย และเสียงคือกุญแจไขประตูข้อมูล

แม้เคสของ Cisco ยังไม่ได้ระบุชัดเจนว่าถูกแฮกเกอร์กลุ่มใดโจมตี แต่ข้อมูลล่าสุดจากหลายแหล่งชี้ไปยังความเป็นไปได้ที่เกี่ยวข้องกับ กลุ่ม ShinyHunters หรือกลุ่มที่ใช้เทคนิค “UNC6040” เช่นเดียวกับที่เล่นงาน Google

เหตุการณ์นี้สะท้อนให้เห็นว่าการรักษาความปลอดภัยทางไซเบอร์ในปัจจุบัน ไม่ได้ขึ้นอยู่กับเทคโนโลยีหรือระบบเพียงอย่างเดียว แต่ยังต้องให้ความสำคัญกับ “ปัจจัยมนุษย์” ซึ่งกลายเป็นจุดอ่อนที่ถูกโจมตีได้ง่ายที่สุด การหลอกลวงด้วยการสื่อสารที่ดูน่าเชื่อถือ การปลอมแปลงเว็บไซต์ หรือแอปพลิเคชันที่ดูเหมือนจริง ล้วนเป็นอาวุธที่แฮ็กเกอร์ใช้ได้อย่างมีประสิทธิภาพ หากพนักงานไม่มีความรู้ ความเข้าใจ หรือความระแวดระวังที่มากพอ

บทเรียนสำคัญที่องค์กรควรเรียนรู้จากเหตุการณ์นี้ คือความจำเป็นในการฝึกอบรมพนักงานเกี่ยวกับภัยคุกคามที่ใช้จิตวิทยาเป็นเครื่องมือ รวมถึงการควบคุมสิทธิ์ในการเข้าถึงระบบภายในให้รัดกุม และการตรวจสอบพฤติกรรมการเข้าถึงระบบแบบเรียลไทม์ พร้อมแจ้งเตือนเมื่อเกิดความผิดปกติ เพราะในยุคที่ข้อมูลคือทรัพย์สินที่มีมูลค่าสูง การปกป้องจากภายนอกเพียงอย่างเดียวอาจไม่เพียงพอ หากเราไม่สามารถควบคุมความเสี่ยงที่เริ่มต้นจากภายในได้อย่างรัดกุม