แฮกเกอร์ใช้ลิงก์ปลอมผ่านบริการ Link-Wrapping หลอกขโมยบัญชี Microsoft 365

มีรายงานการโจมตีทางไซเบอร์ที่น่ากังวล โดยกลุ่มผู้ไม่หวังดีได้ใช้ประโยชน์จากฟีเจอร์ “Link-Wrapping” หรือการห่อหุ้มลิงก์ของบริการความปลอดภัยอีเมลชื่อดังอย่าง Proofpoint และระบบอีเมลของ Intermedia เพื่อหลอกผู้ใช้งานให้คลิกที่ลิงก์ปลอม ซึ่งนำไปสู่หน้าเข้าสู่ระบบ Microsoft 365 ปลอม และทำให้ข้อมูลบัญชีผู้ใช้ถูกขโมยไปอย่างแนบเนียน

โดยปกติแล้ว บริการ link-wrapping จะถูกนำมาใช้เพื่อความปลอดภัย เป็นกระบวนการที่ระบบจะทำการเปลี่ยนลิงก์ในอีเมลให้ผ่านเซิร์ฟเวอร์ของบริษัท เช่น Proofpoint ก่อนที่จะส่งต่อไปยังผู้ใช้งาน เพื่อให้สามารถตรวจสอบความปลอดภัยของปลายทางได้ก่อนล่วงหน้า อย่างไรก็ตาม กลุ่มแฮกเกอร์ได้ใช้เทคนิคนี้ย้อนศร กล่าวคือ พวกเขาสร้างลิงก์ phishing ปลอมขึ้นมา แล้วนำไป “wrap” ผ่านบริการที่น่าเชื่อถืออย่าง Proofpoint หรือ Intermedia ทำให้เมื่อผู้ใช้งานได้รับอีเมล ลิงก์ที่ปรากฏดูเหมือนปลอดภัย เพราะขึ้นต้นด้วยชื่อโดเมนที่คุ้นเคย ทำให้หลงเชื่อได้ง่ายยิ่งขึ้น

จากรายงานของ Cloudflare Email Security พบว่าการโจมตีครั้งนี้มีลักษณะการเปลี่ยนเส้นทางหลายชั้น เริ่มจากลิงก์ phishing ที่ถูกย่อลงก่อน จากนั้นจึงถูก wrap ผ่านระบบของ Proofpoint หรือ Intermedia ซึ่งซับซ้อนพอที่จะเลี่ยงการตรวจจับของระบบรักษาความปลอดภัยได้ โดยอีเมลที่ใช้ในการโจมตีมักส่งมาจากบัญชีที่ถูกเจาะเข้ามาก่อนหน้านี้ หรือบัญชีของบุคคลที่ผู้ใช้งานรู้จัก ทำให้เป้าหมายมีแนวโน้มที่จะคลิกโดยไม่ระวัง

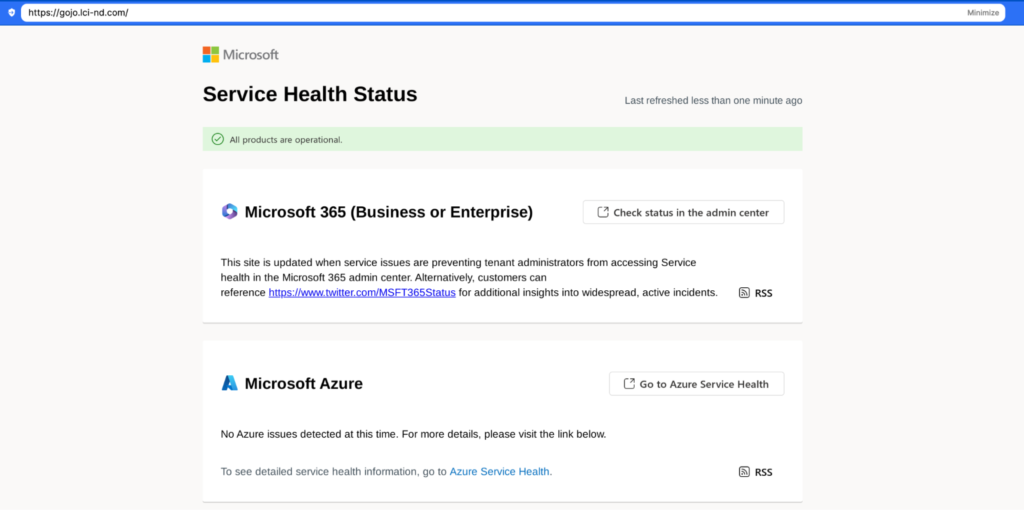

นอกจากนี้ ผู้โจมตียังใช้เทคนิค Social Engineering ด้วยการปลอมแปลงเนื้อหาให้เหมือนการแจ้งเตือนจากระบบต่าง ๆ เช่น Microsoft Teams หรือบริการส่งเอกสารปลอดภัย Zix Secure Message พร้อมแนบข้อความเชิญชวนให้ผู้ใช้งานคลิกเพื่อเปิดดูเอกสาร เมื่อคลิกแล้ว ลิงก์จะพาไปยังหน้าเข้าสู่ระบบ Microsoft 365 ปลอม ซึ่งโฮสต์อยู่บนแพลตฟอร์มอีเมลการตลาดอย่าง Constant Contact ที่มีความน่าเชื่อถือในสายตาระบบอัตโนมัติทั่วไป

ความอันตรายของการโจมตีแบบนี้อยู่ที่ความแนบเนียนและความน่าเชื่อถือสูง เนื่องจากลิงก์ที่ถูก wrap แล้วดูเหมือนปลอดภัย ผู้ใช้งานทั่วไป รวมถึงเจ้าหน้าที่ไอทีก็อาจไม่ทันสังเกตว่าเบื้องหลังเป็นลิงก์ปลอม อีกทั้งยังเกิดจากบัญชีที่ถูกแทรกแซงซึ่งส่งอีเมลถึงเพื่อนร่วมงานหรือพาร์ตเนอร์ ทำให้เหยื่อมีโอกาสตกเป็นเป้าได้ง่ายมากขึ้น

เมื่อได้แอคเคาต์มาแล้ว แฮกเกอร์สามารถสวมรอยเป็นผู้ใช้งานเพื่อเข้าถึงอีเมล เอกสาร และระบบภายในองค์กรได้ทันที จากนั้นอาจใช้บัญชีนั้นแพร่ phishing ต่อ ล้วงข้อมูลลับ หรือวางแผนโจมตีขั้นต่อไปอย่างแนบเนียน

แม้บริการ link-wrapping จะถูกออกแบบมาเพื่อป้องกันภัยไซเบอร์ แต่เหตุการณ์นี้แสดงให้เห็นว่าเทคโนโลยีใดก็ตามสามารถถูกใช้ในทางกลับกันได้ หากไม่มีการตรวจสอบและปรับปรุงระบบความปลอดภัยอย่างสม่ำเสมอ Cloudflare ยืนยันว่าการโจมตีลักษณะนี้กำลังเป็นที่นิยมและพัฒนาอย่างต่อเนื่อง โดยเฉพาะในแวดวงที่มีการใช้ Microsoft 365 อย่างแพร่หลาย เช่น องค์กรธุรกิจ หน่วยงานรัฐ และสถาบันการศึกษา

เพื่อรับมือกับภัยคุกคามลักษณะนี้ องค์กรควรเร่งดำเนินมาตรการป้องกันอย่างจริงจัง เช่น การบังคับใช้ระบบยืนยันตัวตนหลายชั้น (MFA) ให้กับบัญชี Microsoft 365 ของพนักงานทุกคน การอบรมให้พนักงานรู้เท่าทันกลลวงของอีเมลปลอม รวมถึงการตั้งค่าระบบกรองอีเมลให้สามารถตรวจจับลิงก์ที่ผ่านการ redirect หรือ wrap หลายชั้นได้อย่างมีประสิทธิภาพ