ช่องโหว่ใน Synology ABM เปิดช่องแฮกเกอร์เข้าถึงข้อมูลบน Microsoft 365

นักวิจัยด้านความปลอดภัยพบช่องโหว่สำคัญในแอปพลิเคชัน Active Backup for Microsoft 365 (ABM) ของ Synology ซึ่งเปิดโอกาสให้แฮกเกอร์สามารถเข้าถึงข้อมูลในบัญชี Microsoft 365 ขององค์กรได้โดยไม่ต้องผ่านการยืนยันตัวตนล่วงหน้า ส่งผลกระทบต่อผู้ใช้งาน Synology ABM ทั่วโลก

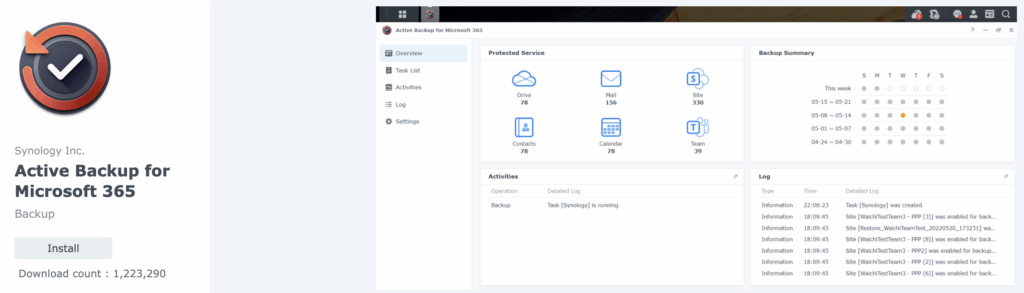

ทั้งนี้ Synology Active Backup for Microsoft 365 (ABM) เป็นซอฟต์แวร์สำรองข้อมูลฟรีที่สามารถติดตั้งผ่าน Package Center บนอุปกรณ์ NAS ของ Synology ซึ่งใช้งานร่วมกับบริการ Microsoft 365 เช่น Exchange Online, OneDrive, Teams และ SharePoint ได้โดยไม่ต้องเสียค่าไลเซนส์เพิ่มเติม แอปนี้มักถูกใช้โดยองค์กรที่ต้องการควบคุมข้อมูลและกู้คืนระบบได้รวดเร็วในกรณีฉุกเฉิน

แม้ ABM จะไม่ติดตั้งมาโดยตรงกับ NAS ทุกรุ่น แต่เพียงแค่มี NAS ที่รองรับและติดตั้งแอปผ่าน DSM (DiskStation Manager) ก็สามารถใช้งานได้ทันที ด้วยความสะดวกและไม่มีค่าใช้จ่ายเพิ่มเติม ABM จึงเป็นตัวเลือกยอดนิยม และนั่นคือเหตุผลว่าทำไมช่องโหว่นี้จึงส่งผลกระทบในวงกว้าง

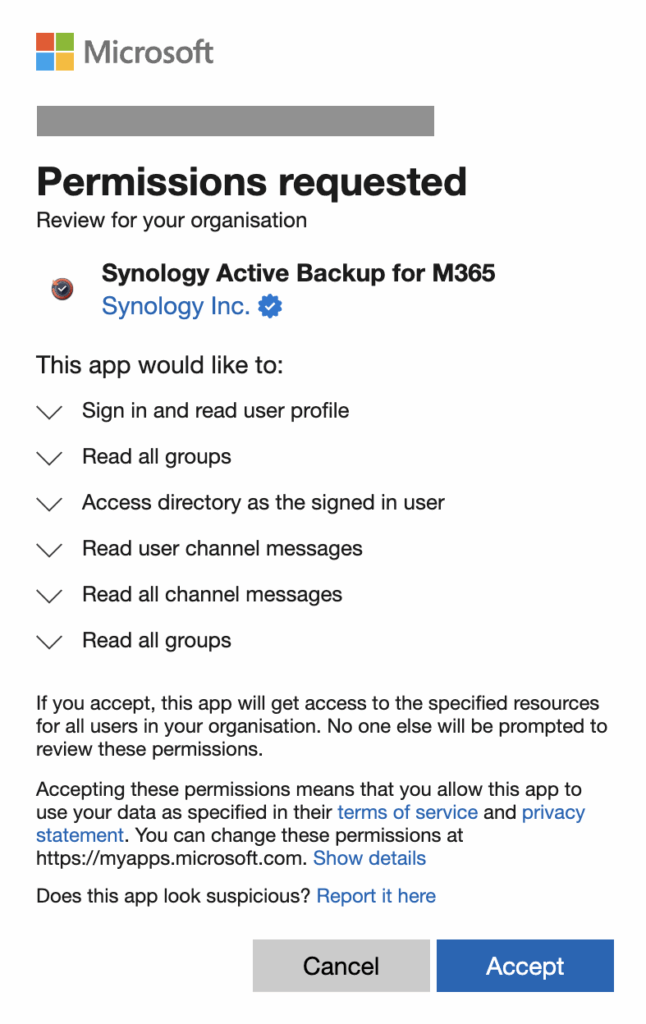

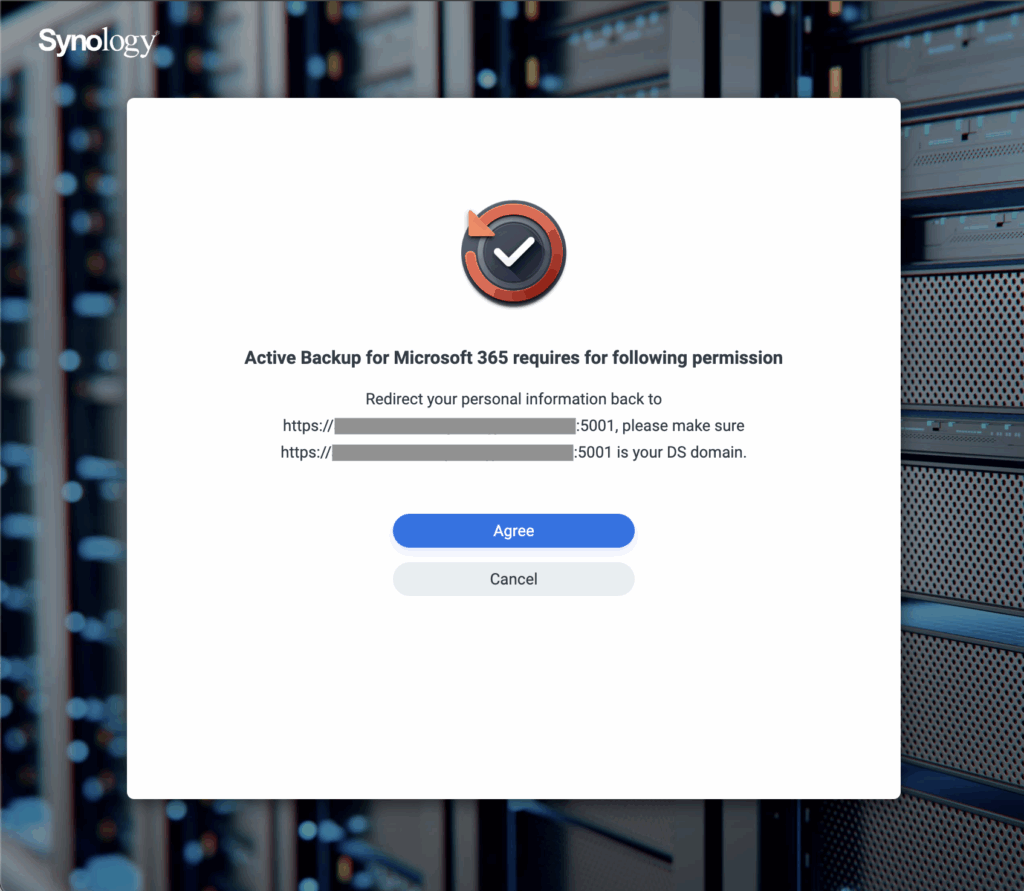

ช่องโหว่นี้ถูกติดตามภายใต้รหัส CVE-2025-4679 ซึ่งนักวิจัยของ modzero พบระหว่างการทดสอบเจาะระบบ โดยปัญหาเกิดขึ้นในขั้นตอนที่ผู้ใช้ตั้งค่า ABM เพื่อเชื่อมต่อกับ Microsoft 365 ซึ่งกระบวนการยืนยันตัวตน OAuth ของ ABM กลับมีการส่ง client_secret (รหัสลับหลัก) ผ่าน URL redirect ที่จัดการโดยบริการ middleware ของ Synology (synooauth.synology.com) ในรูปแบบ plaintext หรือข้อความธรรมดา

รหัสลับนี้ทำหน้าที่เป็นกุญแจหลักที่อนุญาตให้แอปของ Synology เข้าถึงระบบ Microsoft 365 ได้ในระดับองค์กร หากผู้ไม่หวังดีสามารถดักฟังข้อมูลจากเครือข่ายระหว่างการติดตั้ง ก็สามารถขโมยรหัสนี้และนำไปขอ access token จาก Microsoft Graph API ได้ทันที

นักวิจัยระบุว่า “เพียงแค่ตรวจสอบขั้นตอนการติดตั้งของ ABM ครั้งเดียว ก็สามารถเปิดเผยกุญแจหลักนี้ ซึ่งจะเปิดสิทธิ์ให้เข้าถึง Microsoft 365 ของทุกองค์กรที่อนุญาตแอป ABM ได้”

ที่น่าตกใจคือ การโจมตีไม่จำเป็นต้องมีสิทธิ์เข้าระบบ Synology หรือบัญชี Microsoft ของเหยื่อเลย เพียงแค่ได้ client_id และ client_secret ก็สามารถเข้าถึงข้อมูลขององค์กรแบบอ่านอย่างเดียวได้ทันที ไม่ว่าจะเป็น ปฏิทิน และไฟล์บน OneDrive หรือ SharePoint, ข้อความใน Microsoft Teams, รายละเอียดกลุ่มผู้ใช้ และเนื้อหาใน Outlook

เนื่องจาก ABM เป็นแอปฟรีที่ติดตั้งง่ายและใช้งานกันในองค์กรทั่วโลก ช่องโหว่นี้จึงส่งผลกระทบในวงกว้าง โดยเฉพาะองค์กรที่ได้ให้ สิทธิ์การเข้าถึงระดับองค์กร แก่แอป Active Backup ซึ่งหมายความว่า แฮกเกอร์สามารถสอดแนมหรือขโมยข้อมูลในวงกว้างได้ โดยไม่ต้องเจาะระบบเครือข่ายหรือขโมยบัญชีผู้ใช้ก่อนแต่อย่างใด

นักวิเคราะห์ด้านความปลอดภัยเตือนว่า ช่องโหว่นี้อาจถูกใช้ในรูปแบบต่าง ๆ เช่น การขโมยข้อมูลจำนวนมากเพื่อขายในตลาดมืด การสอดแนมข้อมูลภายในองค์กร หรือการรวบรวมข้อมูลเพื่อเตรียมการโจมตีด้วยแรนซัมแวร์

ทาง modzero ได้แจ้งช่องโหว่นี้แก่ Synology เมื่อวันที่ 4 เมษายน 2025 ทาง Synology ยอมรับปัญหาและ ออกแพตช์อัปเดตเพื่อแก้ไข middleware ที่เป็นต้นเหตุเป็นที่เรียบร้อย พร้อมกำหนดหมายเลข CVE-2025-4679 อย่างเป็นทางการ

ซึ่งผู้ใช้ทั่วไปไม่จำเป็นต้องดำเนินการใด ๆ เพิ่มเติม เพราะเป็นช่องโหว่เกิดขึ้นในฝั่งของ Synology middleware คือ synooauth.synology.com ซึ่งเป็นบริการที่ Synology ควบคุมเอง และได้ อัปเดตแพตช์ฝั่งเซิร์ฟเวอร์แล้ว ผู้ใช้ไม่ต้องติดตั้งหรืออัปเดตอะไรเองในส่วนนี้

อย่างไรก็ตาม Synology ประเมินความรุนแรงไว้เพียงระดับ “ปานกลาง” (CVSS 6.5) ขณะที่นักวิจัยประเมินไว้สูงถึง 8.6 นอกจากนี้ คำประกาศสาธารณะของ Synology ยังให้รายละเอียดอย่างจำกัด โดยระบุเพียงว่า “ผู้โจมตีจากระยะไกลที่ผ่านการยืนยันตัวตนอาจได้รับข้อมูลสำคัญผ่านช่องทางที่ไม่ระบุ” โดย ไม่ได้เตือนลูกค้าว่ารหัสลับอาจรั่วไหล และไม่ได้ให้ Indicators of Compromise (IoCs) ที่เป็นข้อมูลสำคัญ อันแสดงหลักฐานหรือร่องรอยทางเทคนิค ที่สามารถใช้บ่งชี้ว่าเครือข่ายหรือระบบของคุณอาจถูกแฮก โจมตี หรือมีพฤติกรรมผิดปกติเกิดขึ้น แก่ลูกค้าเพื่อตรวจสอบว่าตนเองได้รับผลกระทบหรือไม่

ด้วยเหตุนี้ แม้ Synology จะระบุว่าไม่ต้องทำอะไรเพิ่มเติม แต่ ผู้ดูแลระบบขององค์กรที่เคยติดตั้ง ABM และเคยอนุญาตสิทธิ์การเข้าถึงระดับองค์กรของ Microsoft 365 ให้กับ ABM เพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตในอนาคต ในกรณีที่องค์กรต้องการความปลอดภัยสูง ควรตรวจสอบ log และลดขอบเขตสิทธิ์แอปให้แคบลง