Google ออกแพตช์ฉุกเฉิน อุดช่องโหว่ Zero‑Day ร้ายแรงใน Chrome

Google ออกอัปเดตฉุกเฉิน (Emergency Update) เพื่อแก้ไขช่องโหว่ Zero‑Day ร้ายแรงระดับสูงสุด สำหรับเว็บบราว์เซอร์ Google Chrome เนื่องจากพบว่ามีการใช้เพื่อโจมตีเหยื่อแล้ว โดยช่องโหว่ CVE‑2025‑6554 ซึ่งอยู่ในเอนจิน JavaScript/V8 ของ Chrome

แต่หลายคนอาจสงสัยว่า ทำไมช่องโหว่ CVE-2025-6554 ซึ่งถูกระบุว่า “ร้ายแรงระดับสูงสุด” และ “เป็น Zero-Day ที่ถูกใช้โจมตีจริงแล้ว” จึงยังไม่มี คะแนน CVSS ทั้งนี้เพราะในกรณีของ Zero-Day ที่ กำลังถูกใช้โจมตีอยู่จริง (in-the-wild) นักวิจัยด้านความปลอดภัยมัก ระงับการเปิดเผยข้อมูลเชิงเทคนิค เช่น PoC (Proof-of-Concept), ขั้นตอนการโจมตี, และโค้ดต้นทาง เพื่อ ป้องกันการลอกเลียนแบบ และขยายวงของการโจมตีโดยกลุ่มแฮกเกอร์อื่นนั่นเอง

ช่องโหว่ CVE‑2025‑6554 เป็นช่องโหว่แบบ Type Confusion ที่อยู่ภายใน V8 engine ซึ่งใช้สำหรับประมวลผล JavaScript และ WebAssembly บน Chrome โดยช่องโหว่นี้สามารถถูกใช้เพื่อให้ผู้ไม่หวังดีทำการอ่านหรือเขียนข้อมูลในหน่วยความจำของเบราว์เซอร์ในลักษณะที่ไม่ได้รับอนุญาต ซึ่งอาจนำไปสู่การรันโค้ดโจมตีหรือทำให้บราว์เซอร์ล่ม

ช่องโหว่นี้ได้รับการรายงานโดย Clément Lecigne นักวิจัยด้านความปลอดภัยจากทีม Threat Analysis Group (TAG) ของ Google เมื่อวันที่ 25 มิถุนายน 2568 โดย Google ระบุว่ามีการตรวจพบการใช้ช่องโหว่นี้โจมตีผู้ใช้ในโลกจริงแล้ว แต่ยังไม่เปิดเผยรายละเอียดทางเทคนิคเพิ่มเติม เพื่อป้องกันการลอกเลียนแบบจากกลุ่มแฮกเกอร์อื่น

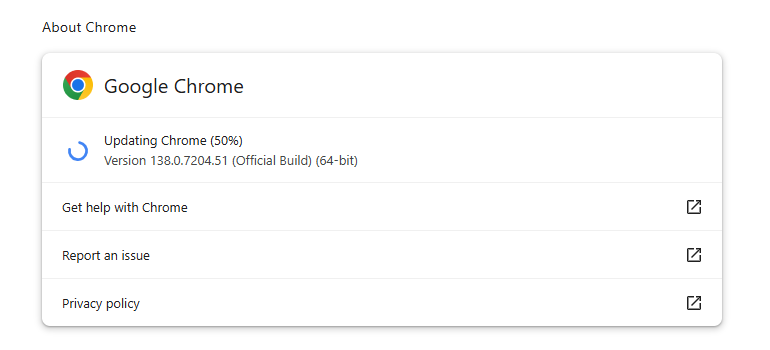

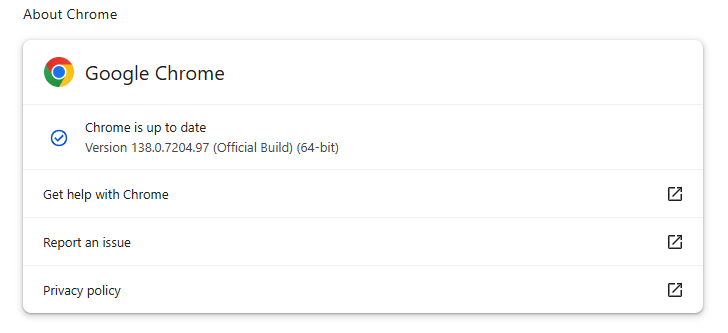

หลังจากได้รับรายงาน Google ได้รีบดำเนินการออกมาตรการป้องกันเบื้องต้นด้วยการเปลี่ยนค่าคอนฟิกภายใน และปล่อยอัปเดตเต็มรูปแบบในวันที่ 1 กรกฎาคม 2568 โดยแนะนำให้ผู้ใช้รีบอัปเดต Chrome เป็นเวอร์ชันล่าสุดโดยทันทีทั้งบน Windows และ Linux ได้แก่เวอร์ชัน 138.0.7204.96/.97 ส่วน macOS จะเป็นเวอร์ชัน 138.0.7204.92/.93

ปรกติแล้วผู้ใช้งาน Chrome จะได้รับการอัปเดตอัตโนมัติ แต่เพื่อความแน่ใจก็สามารถตรวจสอบได้ด้วยตนเองโดยเข้าไปที่เมนู Settings > About Chrome เพื่อดูสถานะเวอร์ชันล่าสุดและทำการรีสตาร์ตเบราว์เซอร์เพื่อให้การอัปเดตสมบูรณ์