กล้อง Dahua หลายสิบรุ่น มีช่องโหว่ความปลอดภัยร้ายแรง! เสี่ยงโดนแฮก และควบคุมระยะไกล อัปเดตด่วน!

นักวิจัยด้านความปลอดภัยไซเบอร์เปิดเผยช่องโหว่ร้ายแรงในเฟิร์มแวร์ของกล้องวงจรปิด Dahua หากปล่อยไว้โดยไม่แก้ไข อาจเปิดทางให้ผู้ไม่หวังดี แฮกและเข้ายึดควบคุมกล้องที่มีช่องโหว่ได้ โดยไม่ต้องล็อกอินเข้าระบบ โดยทางบริษัท Dahua ได้ออกแพตช์อุดช่องโหว่ความปลอดภัยระดับวิกฤต 2 รายการ ที่พบในเฟิร์มแวร์ของกล้องหลายสิบรุ่นเรียบร้อยแล้ว ใครใช้อยู่รีบตรวจสอบและอัปเดตโดยด่วน

และเนื่องจากกล้องรุ่นเหล่านี้ถูกนำไปใช้อย่างแพร่หลายในระบบรักษาความปลอดภัยของ ร้านค้า, คาสิโน, คลังสินค้า, และ ที่พักอาศัย การที่ช่องโหว่เปิดให้เข้าถึงโดยไม่ต้องยืนยันตัวตนและสามารถโจมตีผ่านเครือข่ายภายในได้ ย่อมหมายถึงความเสี่ยงต่อข้อมูลภาพจากกล้อง ความเป็นส่วนตัวของผู้ใช้งาน และความปลอดภัยในเชิงกายภาพของสถานที่

ช่องโหว่ทั้งคู่นี้คือ CVE‑2025‑31700 และ CVE‑2025‑31701 ความรุนแรง 8.1 เป็นช่องโหว่แบบ buffer overflow ที่เปิดให้ผู้โจมตีสามารถส่งคำสั่งที่สร้างขึ้นเฉพาะเจาะจงเข้าไปยังส่วนรับคำสั่งของโปรโตคอล ONVIF และกลไกการอัปโหลดไฟล์แบบ RPC ภายในระบบ ซึ่งสามารถนำไปสู่การทำให้ระบบหยุดทำงาน (DoS) หรือร้ายแรงกว่านั้นคือการฝังโค้ดรันระยะไกล (Remote Code Execution) ในระดับ root โดยไม่ต้องมีสิทธิ์ผู้ใช้เลย

ทางบริษัทความปลอดภัยไซเบอร์ที่ค้นพบช่องโหว่นี้ระบุว่า อุปกรณ์ที่เปิดพอร์ตให้อินเทอร์เน็ตเข้าถึงได้ผ่านการตั้งค่า Port Forwarding หรือ UPnP จะมีความเสี่ยงเป็นพิเศษ และช่องโหว่นี้ยังสามารถใช้โจมตีได้แม้อุปกรณ์จะอยู่หลังไฟร์วอลล์ หากผู้โจมตีสามารถเข้าถึงเครือข่ายภายในได้

ที่น่ากังวลคือ เส้นทางโจมตีที่ค้นพบสามารถ เลี่ยงการตรวจสอบความถูกต้องของเฟิร์มแวร์ (integrity check) ได้ ทำให้แฮ็กเกอร์สามารถโหลดไฟล์หรือโค้ดที่ไม่ได้ลงลายเซ็น (unsigned payload) เข้าสู่ระบบ และฝังกระบวนการทำงานแบบกำหนดเอง (custom daemon) ซึ่งอาจแฝงตัวในระบบได้อย่างแนบเนียน และยากต่อการลบออกหรือกู้คืนอุปกรณ์ให้กลับมาใช้งานได้อย่างปลอดภัย แม้จะอัปเดตเฟิร์มแวร์ในภายหลังก็ตาม

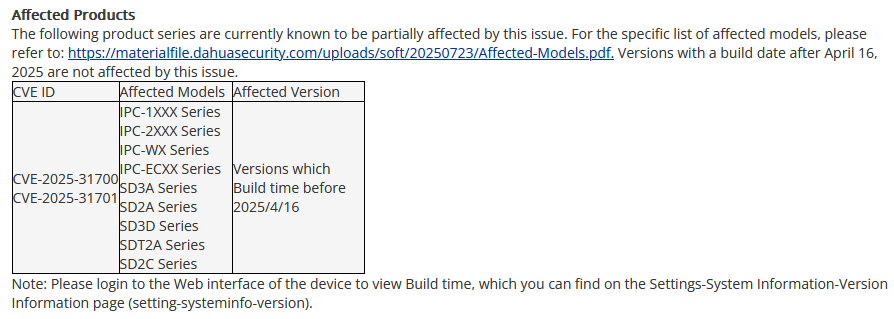

กล้องรุ่นที่ได้รับผลกระทบ ต้องอัปเดตทันที

จากข้อมูลของนักวิจัย ช่องโหว่นี้ส่งผลกระทบต่อกล้องที่ใช้เฟิร์มแวร์ ก่อนวันที่ 16 เมษายน 2025 โดยเฉพาะรุ่นที่ขึ้นต้นด้วย:

- IPC-1XXX, IPC-2XXX, IPC-WX, IPC-ECXX

- SD3A, SD2A, SD3D, SDT2A, SD2C

ผู้ใช้งานสามารถตรวจสอบเวอร์ชันเฟิร์มแวร์ได้จากหน้า “System Information” ของกล้อง โดยดูจาก Build Date หากพบว่าเป็นเวอร์ชันก่อนกลางเดือนเมษายน 2025 ให้รีบอัปเดตโดยทันที

แนวทางรับมือสำหรับผู้ใช้และผู้ดูแลระบบ

- อัปเดตเฟิร์มแวร์ทันที : ดาวน์โหลดเฟิร์มแวร์ล่าสุดจากเว็บไซต์ของ Dahua หรือผู้จัดจำหน่าย และดำเนินการอัปเดตกล้องให้เป็นเวอร์ชันหลังวันที่ 16 เมษายน 2025

- จำกัดการเข้าถึงจากภายนอก : ปิดฟังก์ชัน UPnP และลบการตั้งค่า Port Forwarding ที่ไม่จำเป็นบนเราเตอร์

- ตรวจสอบพฤติกรรมต้องสงสัย : หลังอัปเดต ควรตรวจสอบ process หรือการทำงานในระบบที่อาจเป็นภัย และติดตาม log ความผิดปกติ

- แบ่งแยกเครือข่าย (Network Segmentation) : ในระดับองค์กร ควรวางกล้องไว้บน subnet แยกจากระบบเครือข่ายหลัก เพื่อจำกัดผลกระทบหากเกิดการเจาะระบบ