BTS แจงเหตุการณ์ข้อมูลรั่วบน Dark Web เป็นข้อมูลพนักงาน ยันไม่กระทบผู้โดยสาร

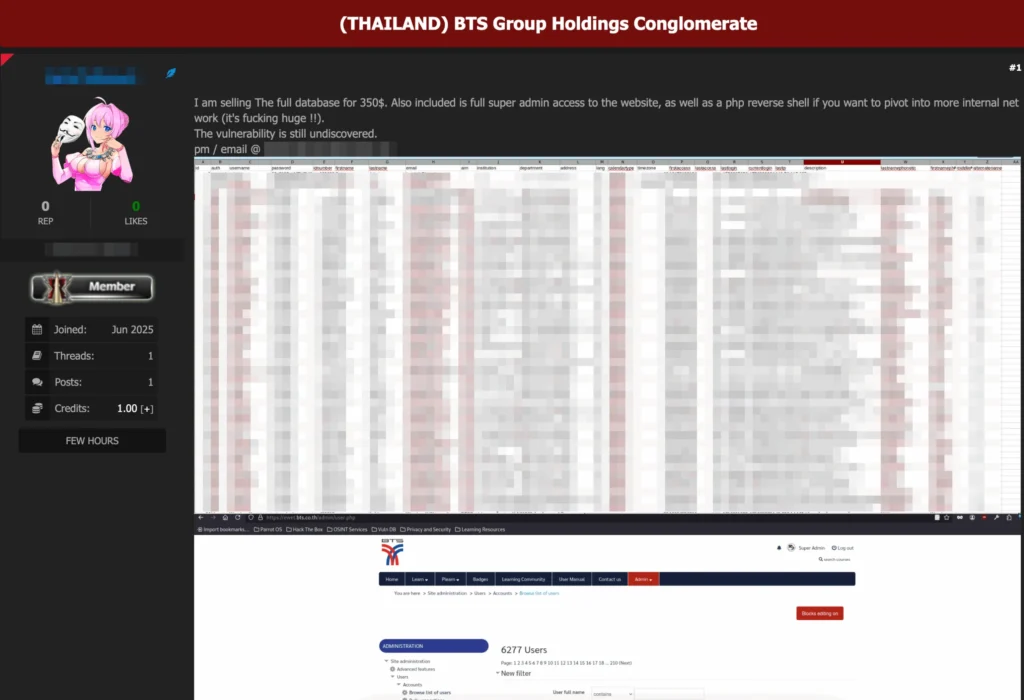

เมื่อวันที่ เมื่อวันที่ 26 มิถุนายน 2567 เว็บไซต์ด้านความมั่นคงไซเบอร์ HendryAdrian.com ได้รายงานว่า มีแฮกเกอร์โพสต์ขายฐานข้อมูลจาก “บริษัทข้ามชาติของไทยในกลุ่มระบบขนส่ง” โดยระบุว่าเป็นของ BTS Group Holdings ในฟอรัมแฮกเกอร์ชื่อดัง “Breached Forums”

ข้อมูลดังกล่าวประกอบด้วย ข้อมูลพนักงาน 6,277 ราย ทั้งชื่อ–นามสกุล, ตำแหน่ง, อีเมล, หน่วยงาน

ผู้เชี่ยวชาญไซเบอร์รายงานว่า แฮกเกอร์อ้างว่าได้ข้อมูลมาจาก “ระบบฝึกอบรม” ของพนักงาน และต้องการแลกเปลี่ยนหรือขายต่อข้อมูลดังกล่าว ซึ่งสร้างกระแสวิพากษ์ในแวดวงความมั่นคงสารสนเทศทันที

ล่าสุดวันนี้ (28 มิถุนายน 2567) บริษัท ระบบขนส่งมวลชนกรุงเทพ จำกัด (มหาชน) หรือ BTS ผู้ให้บริการรถไฟฟ้าบีทีเอส ได้ออกแถลงการณ์ชี้แจงต่อเหตุการณ์ว่า

- ข้อมูลที่รั่วไหลมาจาก ระบบฝึกอบรมภายใน

- มีเพียงข้อมูลของ พนักงานประมาณ 6,000 ราย

- ข้อมูลไม่มีความละเอียดอ่อน เช่น เลขบัตรประชาชนหรือข้อมูลทางการเงิน

- ไม่มีข้อมูลของผู้โดยสารรั่วไหล และไม่มีความเกี่ยวข้องกับบริษัทแม่คือ BTS Group Holdings

บริษัทฯ ย้ำว่าการดำเนินธุรกิจยังคงปลอดภัย ไม่ได้รับผลกระทบด้านระบบ และได้แจ้งต่อหน่วยงานรัฐที่เกี่ยวข้อง พร้อมทั้งประสานกับผู้เชี่ยวชาญด้านความปลอดภัยไซเบอร์เพื่อควบคุมสถานการณ์

สิ่งที่ต้องคิดกันต่อ

แม้ข้อมูลที่หลุดจะไม่ใช่ข้อมูลลูกค้า แต่กรณีนี้ตอกย้ำประเด็นสำคัญว่า ระบบสนับสนุนภายในองค์กร เช่น ระบบฝึกอบรม (Learning Management System – LMS) หรือ HR Tech ก็สามารถกลายเป็นจุดอ่อนให้แฮกเกอร์ใช้เป็นช่องทางเจาะเข้ามาได้

หลายองค์กรให้ความสำคัญเฉพาะระบบการเงินหรือระบบลูกค้า (CRM) แต่ละเลยระบบหลังบ้านที่อาจเก็บข้อมูลพนักงานจำนวนมาก และไม่ได้ผ่านการป้องกันในระดับเดียวกัน

ซึ่งข้อมูลชื่อ-ตำแหน่ง-อีเมลของพนักงานสามารถถูกนำไปใช้ในวิธีโจมตีได้หลากหลายรูปแบบ ทั้ง Spear Phishing (ฟิชชิ่งเฉพาะเจาะจง), Business Email Compromise (BEC) และ Social Engineering โดยเฉพาะอีเมลภายในที่ดู “น่าเชื่อถือ” เมื่อถูกนำไปปลอมใช้ในการส่งลิงก์หรือไฟล์แฝงมัลแวร์