Apache ออกอัปเดตแก้ไขช่องโหว่ของเว็บเซิร์ฟเวอร์ Tomcat

ใครใช้เว็บเซิร์ฟเวอร์ Tomcat ของ Apache อยู่ ได้เวลาตรวจสอบและอัปเดตกันแล้ว เพราะทาง Apache ออกอัปเดตด้านความปลอดภัยที่แก้ไขช่องโหว่สำคัญในเซิร์ฟเวอร์เว็บ Tomcat ซึ่งอาจทำให้ผู้โจมตีสามารถรับโค้ดได้จากระยะไกล

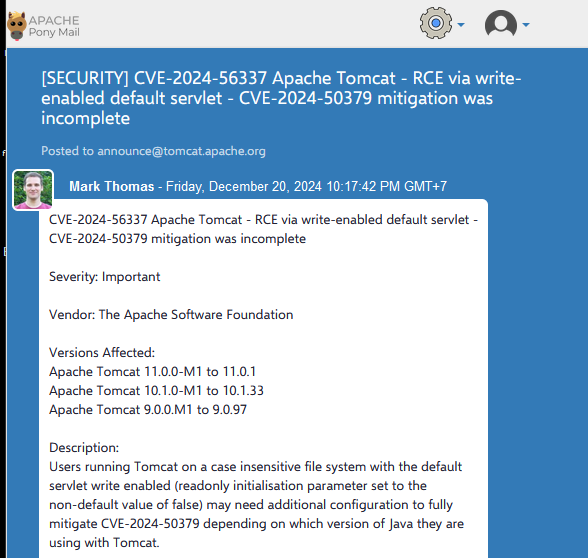

ช่องโหว่ที่ได้รับการแก้ไขในรุ่นใหม่นี้ถูกติดตามในชื่อ CVE-2024-56337 และแก้ไขการบรรเทาปัญหา CVE-2024-50379 ที่ไม่สมบูรณ์ ซึ่งเป็นการเรียกใช้โค้ดจากระยะไกล (RCE) ที่สำคัญ ซึ่งทาง Apache ได้ออกแพตช์มาเมื่อวันที่ 17 ธันวาคม

ปัญหาความปลอดภัยนี้คือช่องโหว่ time-of-check time-of-use (TOCTOU) ที่ส่งผลกระทบต่อระบบที่มีการเปิดใช้ Default Servlet Write (ตั้งค่าเริ่มต้น ‘readonly’ เป็น false) และทำงานบนระบบไฟล์ที่ไม่คำนึงถึงตัวพิมพ์เล็ก-ใหญ่

ปัญหานี้ส่งผลกระทบต่อ Tomcat เวอร์ชัน 11.0.0-M1 ถึง 11.0.1, 10.1.0-M1 ถึง 10.1.33 และ 9.0.0.M1 ถึง 9.0.97

ทาง Apache แนะนำให้อัปเกรดเป็น Tomcat เวอร์ชันล่าสุด: 11.0.2, 10.1.34 และ 9.0.98 พร้อมทั้งทำการตั้งค่าเพิ่มเติมตามเวอร์ชัน Java ที่ใช้งาน

สำหรับ Java 8 และ 11 ให้ตั้งค่า ‘sun.io.useCanonCaches’ เป็น false

สำหรับ Java 17 ตรวจสอบให้แน่ใจว่า ‘sun.io.useCanonCaches’ ถูกกำหนดค่าเป็น false (ค่าเริ่มต้น: false)

ส่วน Java 21 และรุ่นใหม่กว่า ไม่จำเป็นต้องกำหนดค่าใดๆ คุณสมบัติและแคชที่เป็นปัญหาถูกลบออกไปแล้ว

นอกจากนี้ Apache ยังได้เตรียมปรับปรุงด้านความปลอดภัยในเวอร์ชัน 11.0.3, 10.1.35 และ 9.0.99 ที่จะออกตามมาด้วย

โดยจะมีการตรวจสอบการตั้งค่า ‘sun.io.useCanonCaches’ อย่างถูกต้อง ก่อนเปิดใช้งาน Write Access สำหรับ Default Servlet บนระบบไฟล์แบบไม่คำนึงถึงตัวพิมพ์ใหญ่-เล็ก และจะตั้งค่าเริ่มต้นของ ‘sun.io.useCanonCaches’ เป็น false เพื่อลดความเสี่ยงจากการถูกโจมตีผ่านช่องโหว่ข้างต้น

ที่มา bleepingcomputer