แฮกเกอร์ใช้ Deepfake สวมรอยเป็นบอสผ่าน Zoom ปลอม หลอกติดตั้งมัลแวร์ล้วงข้อมูลกลางประชุม

นี่อาจจะเป็นการหลอกลวงที่ใช้เทคโนโลยีซับซ้อนมากครั้งหนึ่ง เมื่อมีข่าวว่ากลุ่มแฮกเกอร์ ซึ่งเชื่อมโยงกับเกาหลีเหนือ ได้ใช้เทคนิค deepfake ปลอมหน้า สร้างการประชุม Zoom ปลอม หลอกพนักงานในสายงาน Web3 ให้ติดตั้งมัลแวร์ระหว่างประชุมกันเลย

โดยในวันที่ 19 มิถุนายน 2025 นักวิจัยด้านความปลอดภัย จาก Huntress เปิดเผยว่ากลุ่มแฮกเกอร์ที่รู้จักในชื่อ BlueNoroff (หรือ TA444/Sapphire Sleet) ได้ใช้เทคนิค Deepfake ในการสร้างภาพผู้บริหารในบริษัทจริง เพื่อหลอกล่อพนักงานสาย Web3 ซึ่งส่วนใหญ่จะทำงานอยู่นอกออฟฟิศ เข้าร่วมประชุม Zoom ปลอม และหลอกให้ติดตั้งมัลแวร์บนเครื่อง Mac ของตน

ขั้นตอนการหลอกลวงเริ่มจากการส่งข้อความ “Telegram” ที่ส่งลิงก์ “Calendly” ซึ่งเป็นเครื่องมือออนไลน์ที่ใช้สำหรับ นัดหมายหรือจองเวลาประชุม แบบอัตโนมัติ สำหรับจัดเวลา Google Meet แต่กลับพาไปยัง “โดเมน Zoom ปลอม” ที่กลุ่ม BlueNoroff ควบคุม เมื่อผู้ถูกหลอกเข้าร่วมประชุม ก็เจอภาพ deepfake ของผู้บริหารจริงที่แนะนำให้ดาวน์โหลด Zoom extension แก้ไขปัญหาไมค์ระหว่างการประชุม

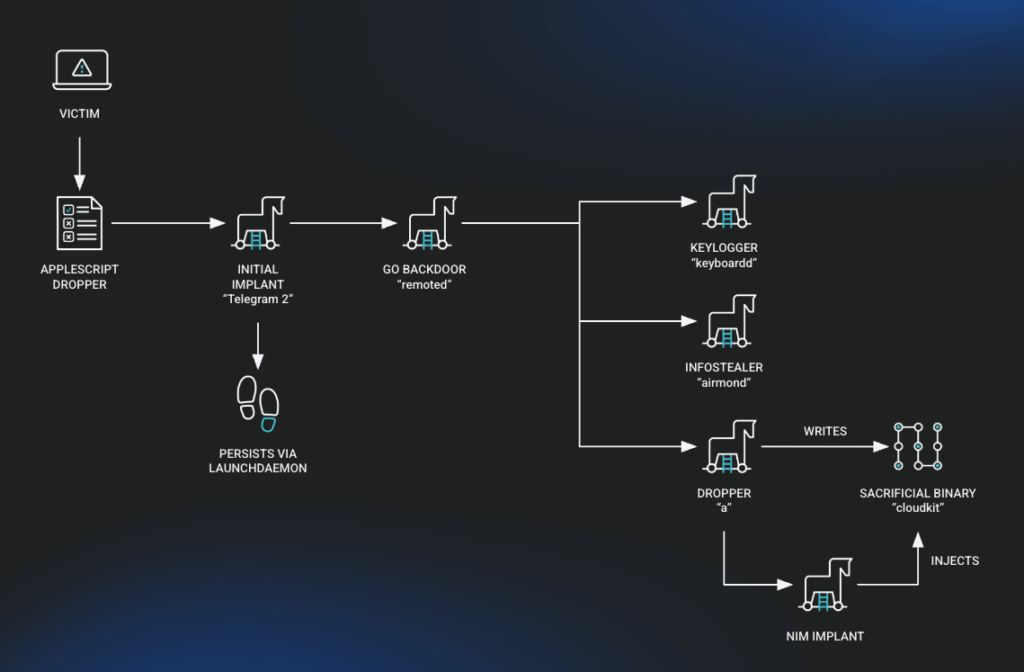

เมื่อเหยื่อได้รับแล้วติดตั้งไฟล์ชื่อ zoom_sdk_support.scpt สคริปต์ก็จะสั่งดาวน์โหลด payload ขั้นสอง จากโดเมนปลอมก่อนรันสคริปต์ติดตั้งมัลแวร์ ซึ่งมีการปิด logging, แจกจ่ายไฟล์มัลแวร์ไปยังโฟลเดอร์ /tmp/icloud_helper และลบประวัติคำสั่งเพื่อให้ยากต่อการตรวจสอบ

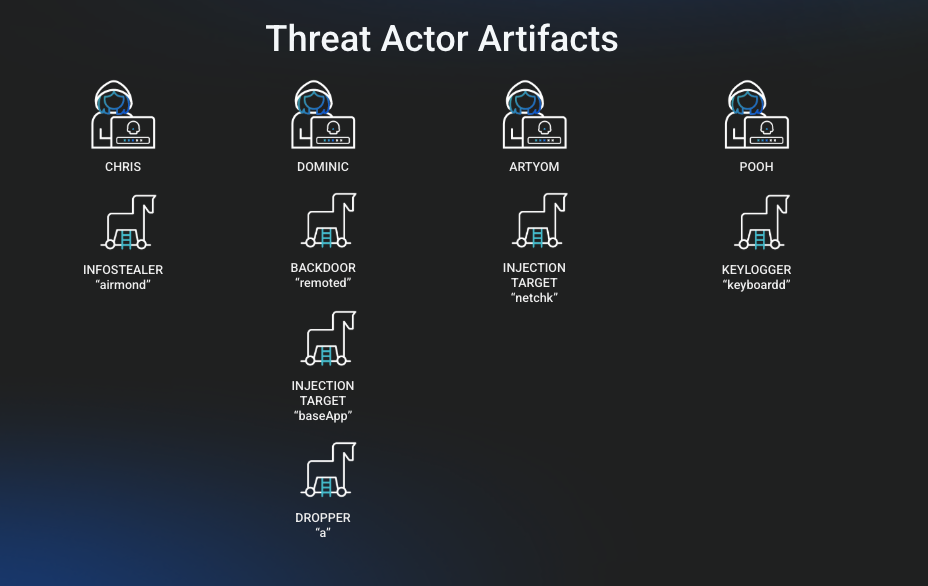

จากการตรวจสอบอย่างละเอิียด ผู้เชี่ยวชาญก็พบพบมัลแวร์ถึง 8 ตัว ถูกติดตั้งบนเครื่องเหยื่อ โดยมีตัวสำคัญคือ Root Troy V4 ซึ่งเป็น backdoor พัฒนาใน Go เพื่อรันคำสั่ง shell และติดตั้งมัลแวร์เพิ่มเติม เช่น keylogger, screen capture และขโมยข้อมูลจากกระเป๋าเงินคริปโตของเหยื่อ