องค์กรเสี่ยงโดนแฮก!!! จากช่องโหว่ในระบบควบคุมอุตสาหกรรมชั้นนำ

หน่วยงานรักษาความปลอดภัยทางไซเบอร์และโครงสร้างพื้นฐานของสหรัฐ (CISA) ได้ออกประกาศคำแนะนำระบบควบคุมอุตสาหกรรม (ICS) หลายฉบับ เตือนเกี่ยวกับข้อบกพร่องด้านความปลอดภัยที่สำคัญที่ส่งผลกระทบต่อผลิตภัณฑ์จาก Siemens, Sewio, InHand Networks และ Sauter Controls

ข้อบกพร่องในโซลูชัน Siemens Mendix

CIAS ให้รายละเอียดเกี่ยวกับข้อบกพร่องของ cross-site scripting (XSS) ในระบบ SAML ของ Siemens Mendix (CVE-2022-46823 คะแนน CVSS: 9.3) ที่อาจอนุญาตให้ผู้ไม่ประสงค์ดีเข้าถึงข้อมูลที่ละเอียดอ่อนโดยหลอกให้ผู้ใช้คลิกที่สร้างขึ้น

ทั้งนี้ผู้ใช้ควรเปิดใช้งานการตรวจสอบสิทธิ์ Multi Factor Authentication และอัปเดต Mendix SAML เป็นเวอร์ชัน 2.3.4 (Mendix 8), 3.3.8 (Mendix 9, Upgrade Track) หรือ 3.3.9 (Mendix 9, New Track) เพื่อลดความเสี่ยงที่อาจเกิดขึ้น

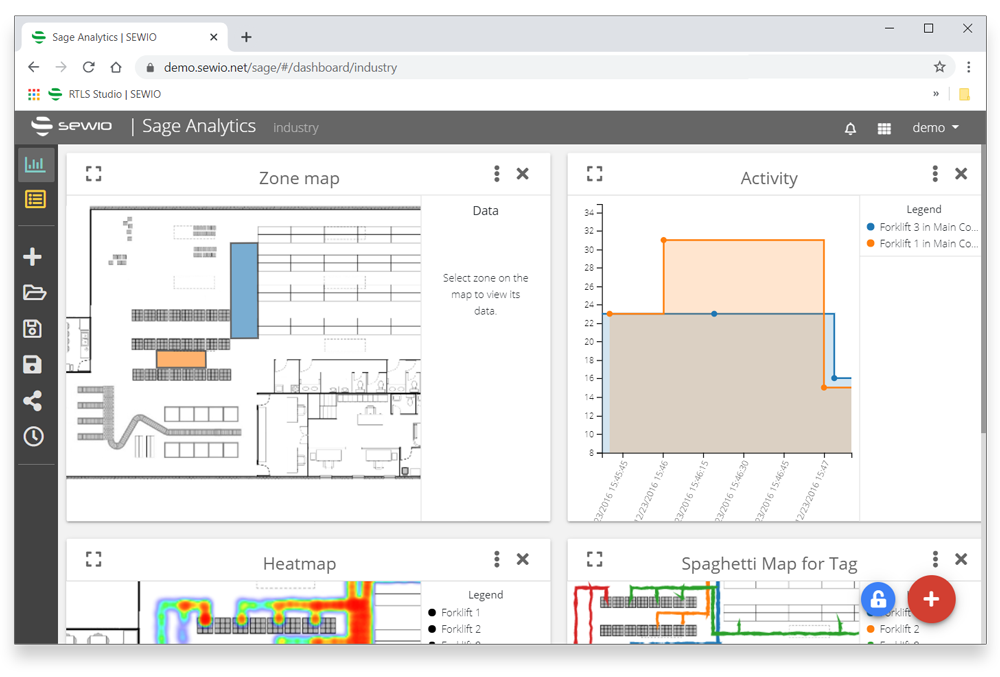

ข้อบกพร่องของ Sewio

ข้อบกพร่องที่รุนแรงที่สุดเกี่ยวข้องกับ RTLS Studio ของ Sewio ซึ่งอาจถูกแฮกเกอร์โจมตีเพื่อ “เข้าถึงเซิร์ฟเวอร์โดยไม่ได้รับอนุญาต แก้ไขข้อมูล สร้างเงื่อนไขการปฏิเสธการให้บริการ รับสิทธิ์ที่เพิ่มขึ้น และเรียกใช้โค้ดได้ตามใจชอบ” ตาม CISA

ซึ่งรวมถึงข้อบกพร่อง CVE-2022-45444 (คะแนน CVSS: 10.0) ซึ่งเป็นกรณีของรหัสของผู้ใช้ในฐานข้อมูลของแอปพลิเคชันที่อาจให้สิทธิ์การเข้าถึงแบบไม่จำกัดแก่ผู้ไม่ประสงค์ดี

ที่น่าสังเกตอีกอย่างคือข้อบกพร่อง Command Injection ที่ทำให้ยินยอมให้รับคำสั่งของเซิร์ฟเวอร์ได้จากฝั่งไคลเอนต์ 2 รายการ (CVE-2022-47911 และ CVE-2022-43483, คะแนน CVSS: 9.1) และช่องโหว่ (CVE-2022-41989, คะแนน CVSS: 9.1) ที่อาจส่งผลให้เกิด การปฏิเสธการให้บริการ รวมถึงการรันโค้ดที่ไม่ได้รับอนุญาติได้

ช่องโหว่ดังกล่าวส่งผลกระทบต่อ RTLS Studio เวอร์ชัน 2.0.0 จนถึงและรวมถึงเวอร์ชัน 2.6.2 ซึ่ง CIAS แนะนำให้ผู้ใช้อัปเดตเป็นเวอร์ชัน 3.0.0 หรือใหม่กว่า

ช่องโหว่ในอุปกรณ์ของ InHand Networks

ในการแจ้งเตือนครั้งที่สอง CISA ได้เน้นข้อบกพร่องด้านความปลอดภัย 5 รายการในอุปกรณ์ InRouter 302 และ InRouter 615 จาก InHand Networks เช่น CVE-2023-22600 (คะแนน CVSS: 10.0) ซึ่งอาจนำไปสู่การแทรกคำสั่ง การเปิดเผยข้อมูล และการรันโค้ดที่ไม่ได้รับอนุญาติ

“หากมีการเชื่อมโยงอย่างเหมาะสม ช่องโหว่เหล่านี้อาจส่งผลให้ผู้ใช้ระยะไกลที่ไม่ได้รับอนุญาตสามารถโจมตีอุปกรณ์ InHand Networks ที่จัดการบนคลาวด์ทุกเครื่องที่เข้าถึงได้โดยคลาวด์” หน่วยงานกล่าว

โดยเฟิร์มแวร์ทุกรุ่นของ InRouter 302 ก่อนเวอร์ชัน IR302 V3.5.56 และ InRouter 615 ก่อนเวอร์ชัน InRouter6XX-S-V2.3.0.r5542 มีความเสี่ยงต่อข้อบกพร่องนี้ทั้งสิ้น

ช่องโหว่ด้านความปลอดภัยใน Sauter Controls Nova

มีการเปิดเผยช่องโหว่ด้านความปลอดภัยใน Sauter Controls Nova 220, Nova 230, Nova 106 และ moduNet300 ซึ่งอาจทำให้ผู้ไม่สิทธิสามารถมองเห็นข้อมูลที่ละเอียดอ่อนได้ (CVE-2023-0053, CVSS score: 7.5) และ Remote Code Execution (CVE-2023-0052) , คะแนน CVSS: 9.8)

อย่างไรก็ตาม บริษัทไม่ได้วางแผนที่จะออกการแก้ไขสำหรับปัญหาที่ระบุ เนื่องจากอุปกรณ์ดังกล่าวไม่ได้รับการสนับสนุนอีกต่อไปแล้ว

ที่มา : thehackernews